W dzisiejszym dynamicznym świecie, w którym ilość generowanych danych rośnie lawinowo, rola baz danych staje się niezwykle istotna. To one pełnią kluczową funkcję w przechowywaniu, zarządzaniu i udostępnianiu informacji, umożliwiając organizacjom skuteczne funkcjonowanie i podejmowanie trafnych decyzji.

Rodzaje Baz Danych

Współczesne środowisko informatyczne zobowiązuje do elastycznego i efektywnego zarządzania różnorodnymi danymi, co czyni rodzaje baz danych kluczowym obszarem badań. Najbardziej znane rodzaje baz danych to:

Bazy Danych Relacyjne:

Charakterystyka: Struktura oparta na tabelach, gdzie dane są powiązane poprzez klucze relacyjne.

Język zapytań: SQL (Structured Query Language).

Przykłady: MySQL, PostgreSQL, Oracle.

Bazy Danych Nierelacyjne (NoSQL):

Charakterystyka: Elastyczna struktura danych, bez stałego schematu, umożliwiająca efektywne zarządzanie dużymi ilościami danych niestrukturyzowanych.

Typy: Document-based (np. MongoDB), Key-Value (np. Redis), Column-family (np. Apache Cassandra), Graph (np. Neo4j).

Bazy Danych Obiektowe:

Charakterystyka: Łączą model obiektowy z bazą danych, umożliwiają przechowywanie obiektów programowania.

Przykłady: db4o, ObjectDB.

Bazy Danych Czasu Rzeczywistego:

Charakterystyka: Zoptymalizowane do przetwarzania danych w czasie rzeczywistym, odpowiednie dla systemów wymagających natychmiastowych reakcji.

Przykłady: Apache Kafka, Redis, Firebase Realtime Database.

Bazy Danych Grafowe:

Charakterystyka: Przeznaczone do przechowywania i analizy relacji między różnymi danymi, wykorzystują struktury grafów.

Przykłady: Neo4j, Amazon Neptune.

Bazy Danych Rozproszone:

Charakterystyka: Działają na wielu serwerach lub lokalizacjach, umożliwiające równoległe przetwarzanie i skalowalność.

Przykłady: Apache Hadoop, Apache Cassandra, Amazon DynamoDB.

Dodatkowe korzyści wynikające z stosowania baz danych

Łatwiejsze Raportowanie i Analiza Danych:

Bazy danych stanowią fundament dla systemów raportowania, umożliwiając gromadzenie, organizację i przeszukiwanie danych. Dzięki strukturalnemu podejściu, łatwiej jest generować spersonalizowane raporty oraz przeprowadzać zaawansowane analizy, co przekłada się na lepsze zrozumienie działalności firmy.

Efektywne Zarządzanie Informacjami:

Skuteczne zarządzanie informacjami wymaga nie tylko przechowywania, ale także szybkiego dostępu do danych. Bazy danych umożliwiają efektywne indeksowanie i wyszukiwanie informacji, co skraca czas potrzebny na odnalezienie kluczowych danych i zwiększa produktywność pracowników.

Wsparcie w Procesie Decyzyjnym:

Bazy danych dostarczają rzetelnych i aktualnych informacji, co jest kluczowe w procesie podejmowania decyzji. Łącząc dane z różnych obszarów firmy, umożliwiają holistyczne spojrzenie na sytuację, co wspomaga podejmowanie trafnych i strategicznych decyzji biznesowych.

Bezpieczeństwo Danych w Kontekście Współczesnego Świata

Nie można zapominać o znaczeniu bezpieczeństwa danych w dzisiejszym dynamicznym świecie informatycznym. Warto podkreślić jak kluczowe jest zapewnienie poufności, integralności i dostępności danych, zwłaszcza w kontekście rosnącej ilości cyberzagrożeń.

Poufność, Integralność i Dostępność:

W kontekście bezpieczeństwa danych, poufność koncentruje się na ochronie informacji przed nieuprawnionym dostępem, integralność zapewnia, że dane nie zostały naruszone lub zmienione bez autoryzacji, natomiast dostępność gwarantuje ciągły dostęp do danych dla uprawnionych użytkowników. Poufność i integralność zabezpieczają przed cyberatakami i nieautoryzowanym dostępem, podczas gdy dostępność jest kluczowa dla utrzymania ciągłości operacyjnej, zapewniając, że dane są dostępne w potrzebnym czasie. Wspólnie te trzy elementy stanowią fundament kompleksowego podejścia do bezpieczeństwa danych, zapewniając integralność, poufność i dostępność w środowisku informatycznym.

Słabe Punkty Systemów Baz Danych:

Warto pamiętać o analizie możliwych punktów ataku, takich jak braki w autoryzacji i kontroli dostępu, słabe praktyki związane z uwierzytelnianiem, czy niewłaściwe konfiguracje systemów. Ważną kwestią o której nie należy zapominać jest świadomość użytkowników i personelu IT w zapobieganiu atakom, oraz o ukazywaniu, jakie działania można podjąć w celu zwiększenia odporności systemów baz danych na potencjalne zagrożenia i działania niebezpieczne.

Środki Bezpieczeństwa w Bazach Danych

Autoryzacja i Kontrola Dostępu:

Autoryzacja i kontrola dostępu to kluczowe elementy bezpieczeństwa danych, które mają na celu zarządzanie uprawnieniami użytkowników do korzystania z systemów baz danych. Obejmuje ona proces przyznawania konkretnych praw dostępu do danych, określając, kto ma dostęp do jakich zasobów. Kontrola dostępu natomiast skupia się na monitorowaniu i ograniczaniu faktycznego korzystania z tych praw.

Szyfrowanie Danych:

Szyfrowanie danych to kluczowy mechanizm zabezpieczający informacje przed nieautoryzowanym dostępem, gwarantujący poufność danych nawet w przypadku ich przechwycenia. W kontekście baz danych, szyfrowanie jest stosowane na różnych poziomach – od całych baz danych po indywidualne pola.

Audyt Danych:

Audyt danych to istotny proces, który obejmuje monitorowanie, analizę i ocenę działań związanych z danymi w bazie danych. Celem audytu danych jest śledzenie operacji na danych, identyfikowanie nieprawidłowości, a także zapewnienie zgodności z zasadami bezpieczeństwa i regulacjami prawnymi.

Zabezpieczanie Przed Wstrzykiwaniem SQL:

Zabezpieczanie przed wstrzykiwaniem SQL to kluczowy aspekt bezpieczeństwa baz danych, skoncentrowany na minimalizowaniu ryzyka ataków, których celem jest manipulacja strukturą zapytań SQL poprzez wprowadzanie złośliwych danych. Ataki tego rodzaju, znane jako ataki SQL Injection, mogą prowadzić do poważnych konsekwencji, włączając w to nieautoryzowany dostęp do danych, modyfikacje bazy danych, a nawet pełną utratę kontroli nad systemem.

Trochę praktyki w administrowaniu bazą danych

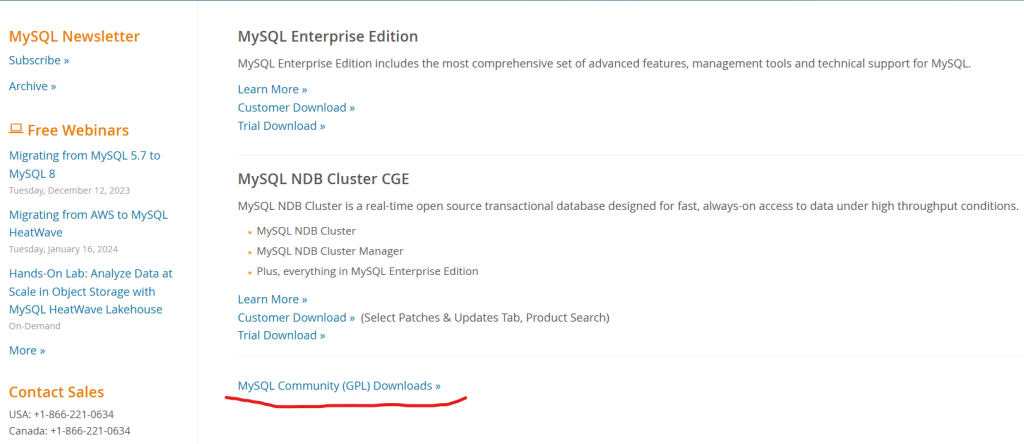

W celu zainstalowania MySQL Workbench należy wejść na stronę https://mysql.com/downloads/

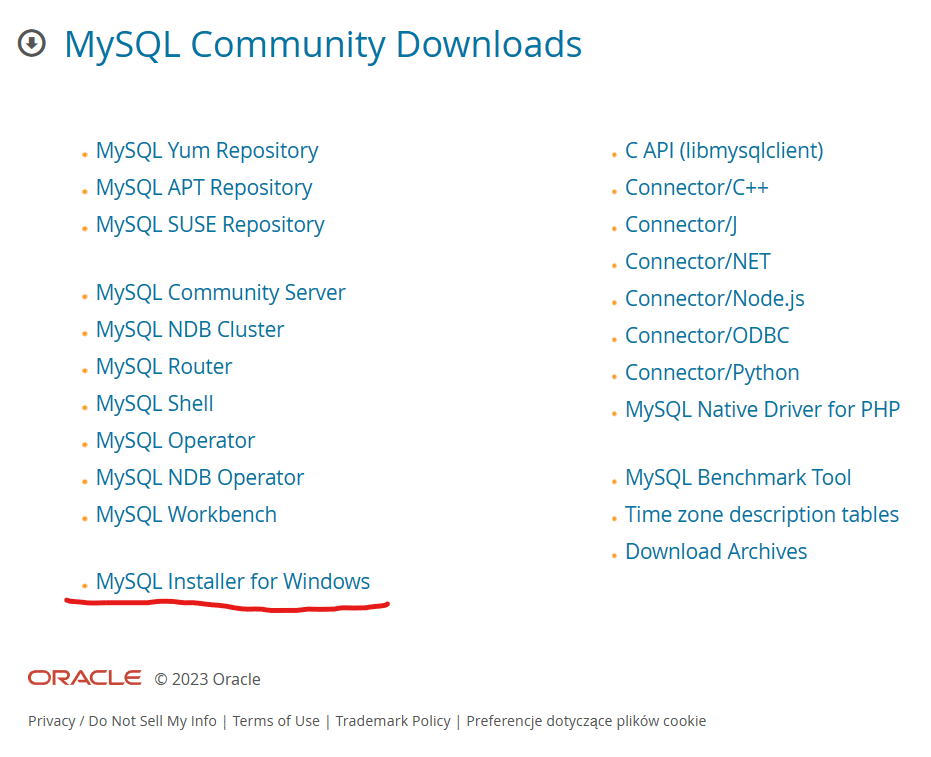

Następnie należy wybrać opcje MySQL installer for Windows:

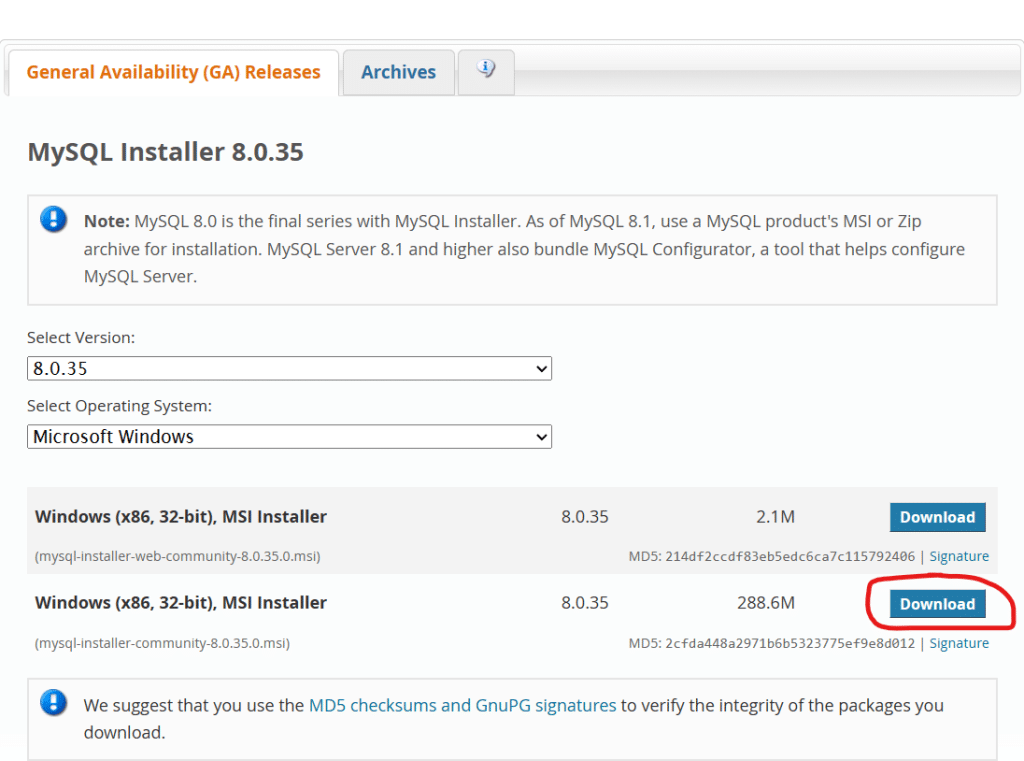

Następnie pobieramy plik interesujący nas plik. W tym przypadku

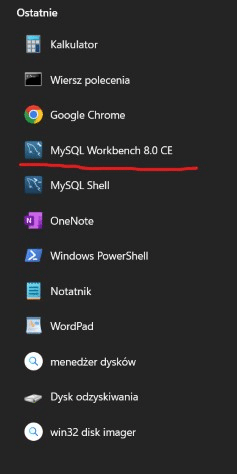

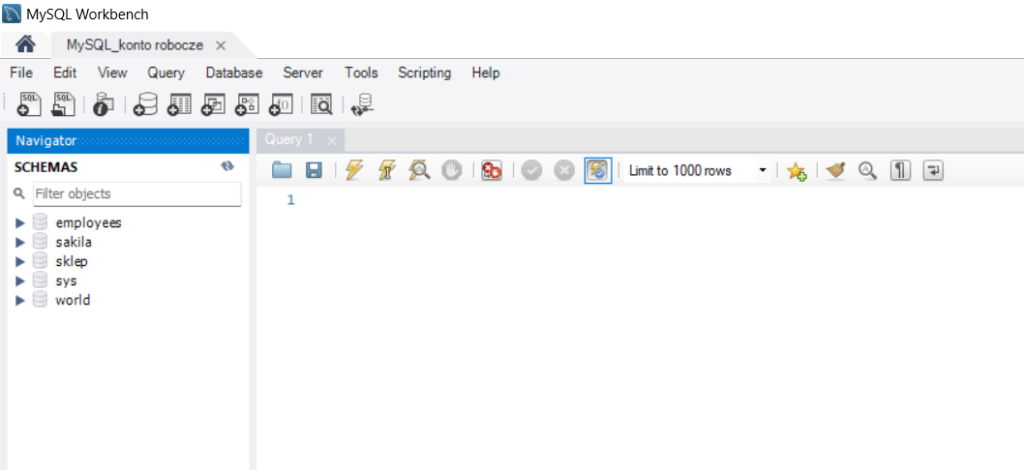

Po zainstalowaniu klikamy na ikonkę MySQL Workbench

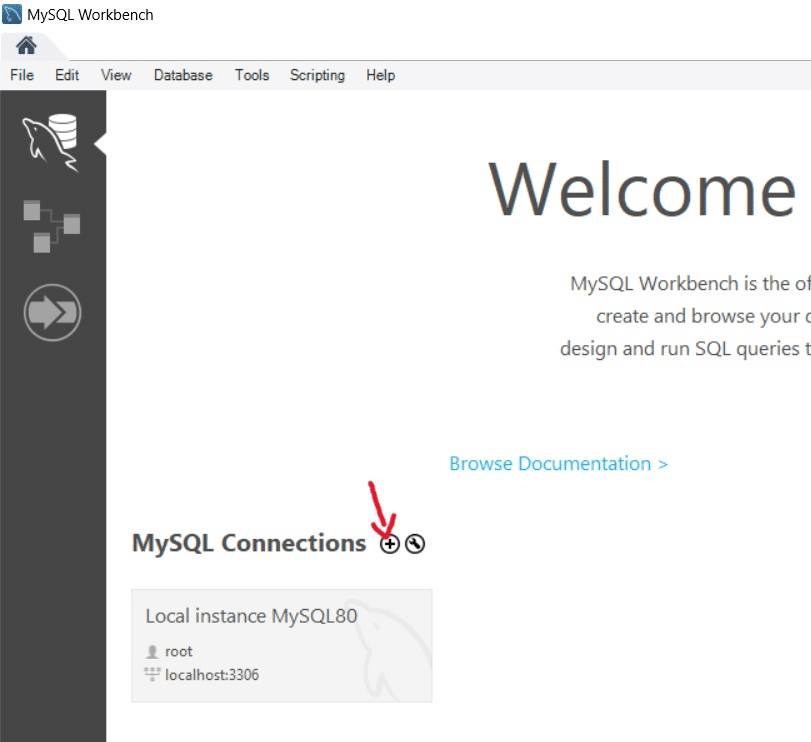

Program zostanie uruchomiony. Następnie należy utworzyć nowe połączenie.

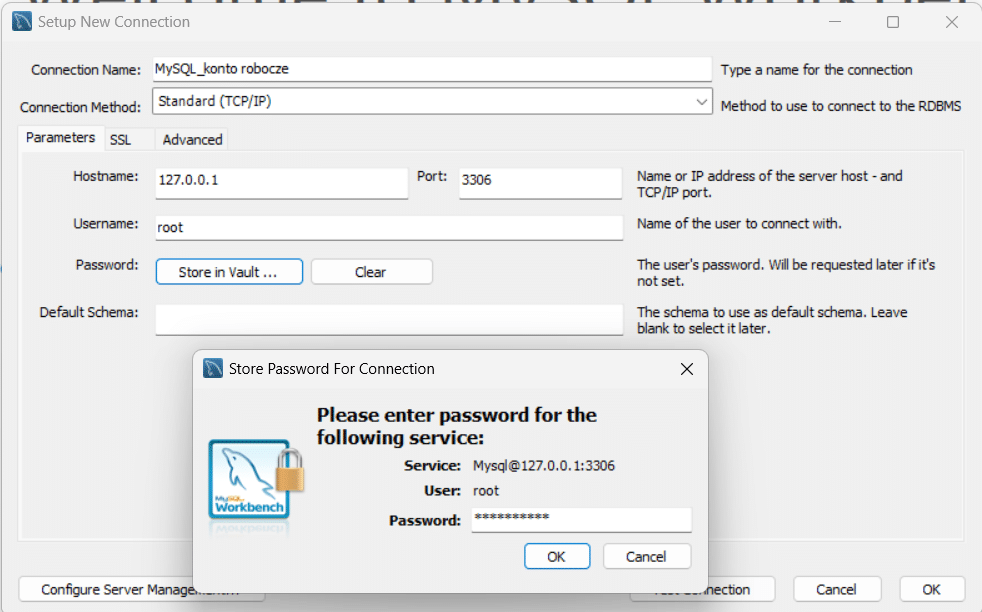

W tym momencie należy nacisnać OK a następnie Test Connection.

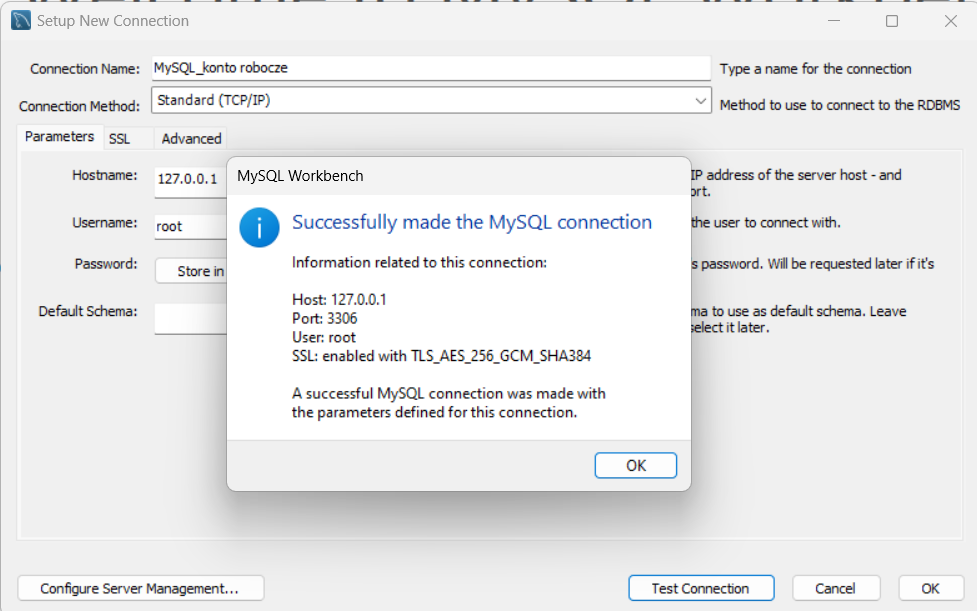

Pozostaje jedynie nacisnąć Ok.

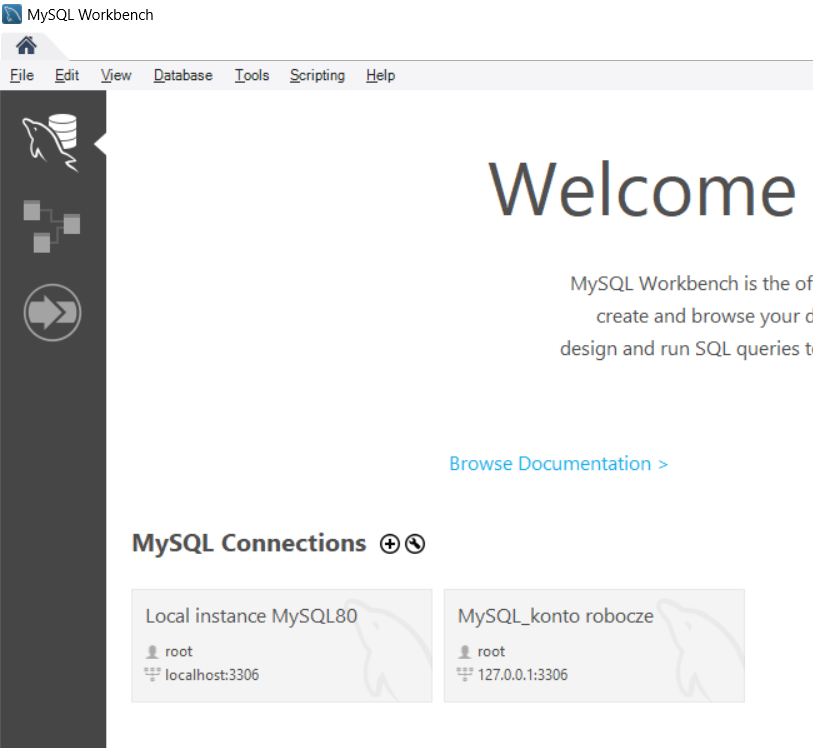

Nasze konto robocze zostało utworzone.

W tym momencie wystarczy jedynie zalogować się za pomocą ustalonego wcześniej hasła.

Podsumowanie

W obliczu rosnącej ilości danych generowanych codziennie przez różne sektory, umiejętne zarządzanie bazami danych staje się strategicznym elementem sukcesu. Przeszłość i przyszłość przedsiębiorstwa są odzwierciedlane w danych, co sprawia, że odpowiednie projektowanie baz danych to nie tylko zadanie techniczne, ale także strategiczne. Bazy danych stanowią fundament systemów informatycznych, dostarczając nie tylko struktury dla przechowywania informacji, ale także mechanizmów zabezpieczających przed utratą danych oraz umożliwiających efektywne ich przetwarzanie.