W dzisiejszej erze cyfrowej, w której nieustannie zmieniające się zagrożenia dla bezpieczeństwa sieciowego oraz optymalizacja infrastruktury IT stają się nieodłączną rzeczywistością, wykorzystanie praktycznych narzędzi odgrywa kluczową rolę w pracy specjalistów od sieci komputerowych. Niniejszy artykuł skoncentruje się na praktycznym podejściu do jednego z najbardziej wszechstronnych narzędzi analizy ruchu sieciowego – Wiresharka. Poprzez konkretne przykłady zastosowań tego narzędzia, omówimy praktyczne aspekty jego wykorzystania w wykrywaniu problemów sieciowych, monitorowaniu ruchu oraz zwiększaniu poziomu bezpieczeństwa infrastruktury informatycznej. Bez zbędnego obciążania teorią, skupimy się na konkretnych krokach i technikach, które czytelnicy będą mogli bezpośrednio wdrożyć w swojej pracy zawodowej.

Przechwytywanie ruchu.

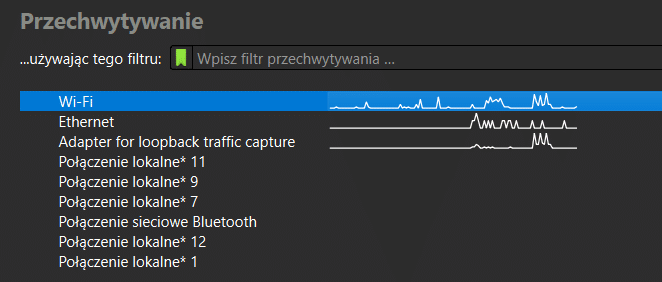

W celu uruchomienia przechwytywania ruchu najpierw należy wybrać odpowiedni interfejs sieciowy. W naszym przypadku wybieramy Wi-Fi.

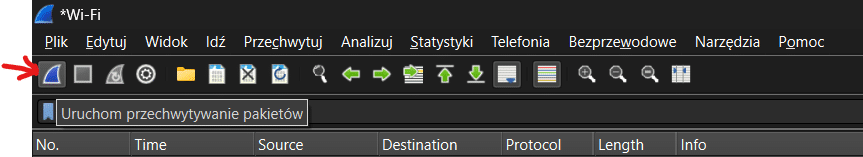

Następnie należy rozpocząć przechwytywanie ruchu.

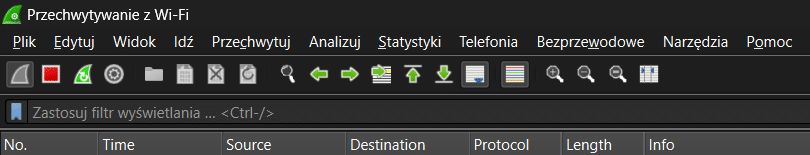

Aby zatrzymać przechwytywanie ruchu należy nacisnąć czerwony kwadrat.

W tym momencie zaczynamy proces przechwytywania ruchu sieciowego.

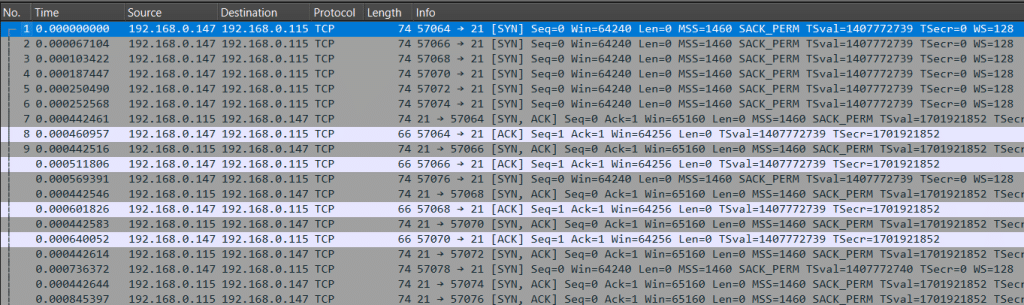

Na powyższym zrzucie ekranu widzimy parametry przechwytywanego ruchu pozwalające użytkownikowi na szybką analizę przechwyconych pakietów sieciowych.

No (Numer): Numer pakietu w kolejności przechwytywania. Każdy pakiet otrzymuje unikalny numer identyfikacyjny.

Time (Czas): Czas, w którym pakiet został przechwycony. Może to być czas rozpoczęcia przechwytywania lub czas między kolejnymi pakietami.

Source (Źródło): Adres źródłowy pakietu, czyli adres IP lub MAC urządzenia, które wysłało pakiet.

Destination (Cel): Adres docelowy pakietu, czyli adres IP lub MAC urządzenia, do którego pakiet jest adresowany.

Protocol (Protokół): Nazwa protokołu sieciowego używanego w pakiecie, na przykład TCP, UDP, ICMP, HTTP, itp.

Length (Długość): Długość pakietu w bajtach, czyli ilość danych zawartych w pakiecie.

Info (Informacje): Dodatkowe informacje o pakiecie, takie jak nazwa hosta, nazwa usługi, numer portu itp. Ta kolumna może zawierać różne informacje w zależności od rodzaju pakietu i używanego protokołu.

Flags (Flagi): Flagi pakietu, które mogą zawierać różne informacje o stanie pakietu, takie jak flagi TCP (SYN, ACK, FIN) lub flagi ICMP.

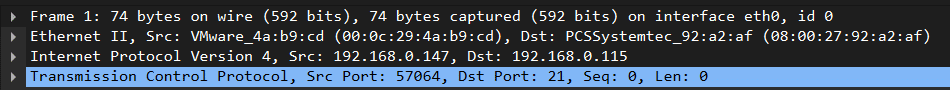

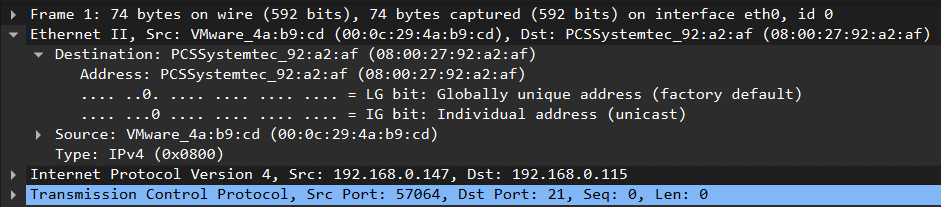

Wybierając konkretny pakiet widzimy iż w oknie „Pole pakietu” (ang. Packet Details Pane) pojawiają się informacje na temat danego pakietu.

W polu pakietu (Packet Details Pane) w Wiresharku poszczególne linijki są nazywane „drzewem pakietu” (Packet Tree). Każda linijka w drzewie pakietu reprezentuje pewien aspekt analizowanego pakietu sieciowego i może zawierać szczegółowe informacje na temat konkretnego pola protokołu. Kazdą z części drzewa pakietu można rozwinąć. Każda linijka jest zwykle skategoryzowana na podstawie hierarchii protokołów, zaczynając od najbardziej zewnętrznego, czyli warstwy łącza danych (np. Ethernet) a kończąc na najbardziej wewnętrznym, czyli warstwie aplikacji (np. HTTP, DNS). Linijki w drzewie pakietu mogą być rozwijane lub zwijane, co umożliwia użytkownikom analizę szczegółów pakietu.

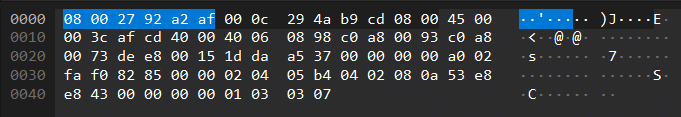

Najniższe okno w Wiresharku to „Packet Bytes”, gdzie można zobaczyć surowe dane pakietu w formie szesnastkowej i tekstu ASCII. Każdy bajt pakietu jest wyświetlany w postaci dwóch znaków szesnastkowych, a obok nich odpowiadające im znaki ASCII, jeśli są one drukowalne. Jest to przydatne do dokładnego zbadania zawartości konkretnych pól w pakiecie, zwłaszcza w niestandardowych protokołach.

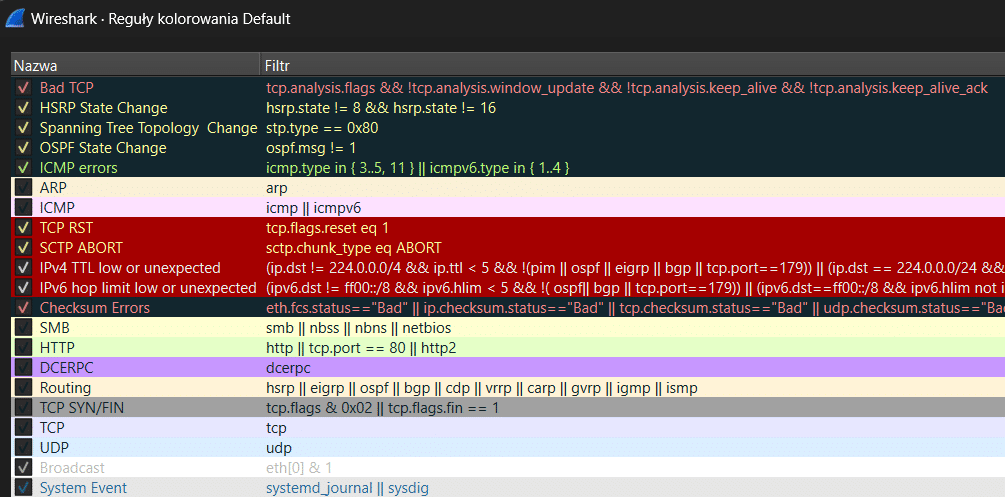

Aby łatwiej odnaleźć się w dużej ilości pakietów warto skorzystać z opcji reguły kolorowania wchodząc w opcję widok w pasku zadań a następnie wybierając reguły kolorowania. Reguły kolorowania w Wiresharku ułatwiają szybką identyfikację pakietów na podstawie różnych kryteriów, takich jak typ protokołu czy adresy źródłowe i docelowe. Przypisanie kolorów do pakietów pozwala użytkownikom szybko rozpoznać istotne cechy, np. błędy w pakietach, protokoły komunikacyjne czy rodzaje usług. Dzięki temu możliwe jest szybsze i bardziej efektywne przeglądanie oraz analiza dużej ilości danych sieciowych.

Taktyki Skutecznego Filtrowania: Wykorzystanie Narzędzia Wireshark do Precyzyjnej Analizy Ruchu Sieciowego.

Na początku warto wspomnieć o pomocnej opcji jaką jest filtracja danych w Wiresharku, która jest kluczowym elementem skutecznej analizy ruchu sieciowego. Filtry pozwalają użytkownikom skupić się na konkretnych pakietach danych, co znacznie ułatwia diagnozowanie problemów oraz analizę interesujących nas aspektów sieci. Korzystanie z filtrów w Wiresharku jest niezwykle przydatne podczas analizy ruchu sieciowego, umożliwiając skupienie się na konkretnych aspektach oraz szybką identyfikację interesujących nas danych. Zrozumienie składni filtrów oraz umiejętność ich efektywnego stosowania znacznie ułatwia pracę z tym narzędziem.

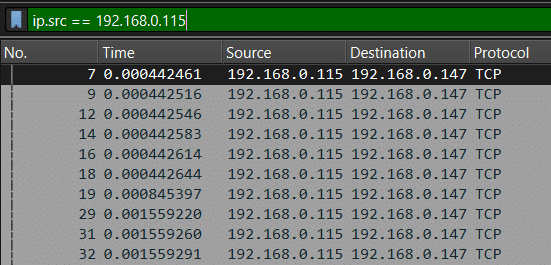

Filtracja według adresu IP: Można zastosować filtry, aby wyświetlić tylko pakiety pochodzące z określonego adresu IP.

Filtracja według protokołu: Filtracja pakietów na podstawie konkretnego protokołu, np. TCP, UDP, ICMP, DNS, HTTP.

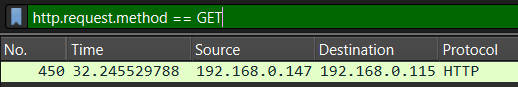

Filtracja według typu danych: Można użyć filtrów, aby wyświetlić tylko pakiety zawierające określone typy danych. Na przykład: „dns” dla filtrowania ruchu DNS lub „http.request.method == GET” dla filtrowania tylko żądań HTTP typu GET.

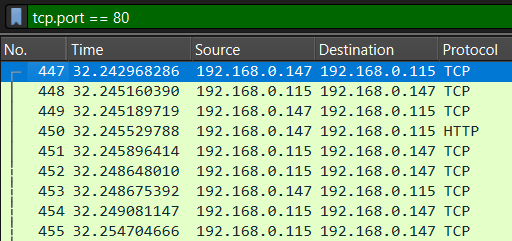

Filtracja według numeru portu: Można zastosować filtry, aby wyświetlić pakiety używające określonych numerów portów. Na przykład: „tcp.port == 20” dla filtrowania ruchu DNS.

Podsumowanie

Wireshark, jako niezastąpione narzędzie do analizy ruchu sieciowego, otwiera przed użytkownikami nowe możliwości w zrozumieniu i optymalizacji infrastruktury sieciowej. Poprzez wykorzystanie głównych funkcji programu, takich jak widok pakietów, pole pakietu i pole bajtów pakietu, możliwe staje się dokładne zbadanie przesyłanych danych na różnych poziomach. Reguły kolorowania umożliwiają szybką identyfikację istotnych aspektów ruchu sieciowego, podczas gdy elastyczne filtry pozwalają na skoncentrowanie się na interesujących nas pakietach. Dzięki praktycznemu wykorzystaniu Wiresharka, użytkownicy mogą efektywniej zarządzać swoją siecią, szybciej diagnozować problemy i zwiększać ogólną wydajność oraz bezpieczeństwo swojej infrastruktury IT.