W dzisiejszych czasach, kiedy korzystanie z komputera i Internetu stało się nieodłączną częścią naszego życia, cyberbezpieczeństwo staje się priorytetem. Codziennie słyszymy o atakach hakerskich, wyciekach danych i wirusach, które zagrażają naszym prywatnym informacjom i finansom. Jednak dzięki threat huntingowi możemy wesprzeć się w ochronie naszych komputerów przed tymi niebezpieczeństwami. Dlaczego warto wiedzieć o threat hunting? Ponieważ to podejście, które może pomóc nam w wykryciu i zneutralizowaniu zagrożeń, zanim zdążą zaszkodzić naszym komputerom i danym.

Dlaczego Threat Hunting jest ważny?

W dzisiejszym dynamicznie zmieniającym się świecie technologii i internetu, cyberzagrożenia rozwijają się i ewoluują w zastraszającym tempie. W tym podrozdziale omówimy dlaczego zrozumienie tego rozwoju jest tak istotne, aby zrozumieć potrzebę threat huntingu.

Zagrożenia w ciągłym rozwoju

W ciągu ostatnich lat, widzieliśmy dynamiczny wzrost w liczbie i złożoności cyberzagrożeń. Atakujący opracowują coraz bardziej wyrafinowane metody, by omijać tradycyjne środki zabezpieczeń.

Różnorodność ataków

Ataki obejmują szeroki zakres technik, od złośliwego oprogramowania (malware) i ransomware po ataki typu phishing oraz zaawansowane ataki ukierunkowane. Każdy atak może mieć różne cele, w tym kradzież danych, szpiegostwo przemysłowe lub sabotowanie działalności organizacji.

Zagrożenia dla prywatności

Wzrost korzystania z internetu, serwisów społecznościowych i e-commerce powoduje, że nasze dane osobiste są bardziej narażone niż kiedykolwiek wcześniej. Atakujący często celują w te dane, co naraża nas na kradzież tożsamości, oszustwa finansowe i inne poważne konsekwencje.

Szybkość i automatyzacja ataków

Atakujący wykorzystują narzędzia i boty, które pozwalają na automatyczne skanowanie oraz atakowanie sieci i systemów. Dlatego reakcja na zagrożenia musi być równie szybka i efektywna.

Niewystarczający systemy obronne

Tradycyjne systemy antywirusowe i zaporowe często nie są wystarczające, aby zabezpieczyć przed zaawansowanymi atakami. Dlatego potrzebujemy bardziej proaktywnego podejścia, które jest kluczowym elementem threat huntingu.

Rola threat huntingu w szybkim reagowaniu na niebezpieczeństwa

W dzisiejszym środowisku internetowym, szybka reakcja na zagrożenia stanowi kluczową różnicę między skuteczną ochroną a potencjalnym katastrofalnym atakiem. W tym podrozdziale przyjrzymy się roli threat huntingu jako narzędzia umożliwiającego szybkie reagowanie na cyberzagrożenia.

Wykrywanie ukrytych zagrożeń

Często atakujący starają się ukryć swoją aktywność w sieci. Tradycyjne systemy zabezpieczeń mogą przeoczyć te subtelne sygnały, ale threat hunting jest zdolny do odkrycia ukrytych zagrożeń.

Skracanie czasu reakcji

Threat hunting pozwala na bieżąco monitorować sieć i systemy, co skraca czas wykrycia potencjalnych incydentów. Szybka reakcja może zminimalizować szkody wynikłe z ataku.

Zapobieganie powtórnym atakom

Po wykryciu i zneutralizowaniu zagrożenia, threat hunting pomaga w identyfikacji źródła ataku i jego potencjalnych słabych punktów. Dzięki temu można podejmować działania zapobiegające powtórnym incydentom.

Dostosowanie strategii obronnej

Analiza wyników threat huntingu pomaga organizacjom dostosować swoje strategie obronne i ulepszyć systemy zabezpieczeń w oparciu o nowe zagrożenia. To jest kluczowe w środowisku, gdzie zagrożenia stale się zmieniają.

Jak Zacząć Korzystać z Threat Huntingu?

Zrozumienie potrzeb swojego komputera.

Zanim przystąpimy do implementacji threat huntingu, ważne jest zrozumienie specyficznych potrzeb i kontekstu swojego komputera. W tej sekcji omówimy dlaczego to jest kluczowe i jak to zrobić.

Identyfikacja wartościowych danych

Pierwszym krokiem jest zrozumienie, jakie dane przechowujemy na swoim komputerze. Mogą to być pliki z danymi osobistymi, zdjęcia, dokumenty firmowe, a także hasła do różnych kont. Zrozumienie, jakie informacje są cenne, pomoże określić, co trzeba chronić.

Rozpoznanie potencjalnych zagrożeń

Następnie warto zastanowić się, jakie rodzaje zagrożeń mogą być dla naszej konkretnej sytuacji najbardziej istotne. Czy to mogą być ataki na dane osobiste, próby włamania na konto bankowe, czy może próby przejęcia wrażliwych informacji firmowych? To zrozumienie pozwala na skoncentrowanie się na najważniejszych obszarach.

Ocena obecnych środków ochrony

Sprawdzenie, jakie obecnie środki ochrony mamy zainstalowane na komputerze, takie jak antywirus czy firewall. Czy są one aktualne i czy zapewniają odpowiednią ochronę? Jeśli nie, to trzeba rozważyć ich aktualizację lub uzupełnienie.

Ocena nawyków korzystania z komputera

Warto również przyjrzeć się własnym nawykom korzystania z komputera. Czy często klikamy w podejrzane linki? Czy korzystamy z silnych haseł? A czy robimy regularne kopie zapasowe danych? To są czynniki wpływające na poziom bezpieczeństwa.

Plan działania

Na podstawie powyższych informacji warto stworzyć plan działania, określając, co trzeba zabezpieczyć, jakie środki ochronne trzeba wdrożyć, a także jakie zachowania trzeba zmienić, aby poprawić bezpieczeństwo komputera.

Zrozumienie indywidualnych potrzeb i kontekstu swojego komputera jest fundamentem threat huntingu. To pozwala na skoncentrowanie się na najważniejszych obszarach, co jest kluczowe w efektywnej ochronie przed cyberzagrożeniami.

Szybki przegląd procedur i zasad threat huntingu

Kiedy już zrozumiemy potrzeby swojego komputera i zagrożenia z jakimi mamy do czynienia, czas przyjrzeć się procedurom i zasadom, które pomogą w wdrożeniu threat huntingu.

Aktywne przeszukiwanie środowiska

Threat hunting to aktywne przeszukiwanie środowiska komputerowego w poszukiwaniu ukrytych zagrożeń. To nie jest pasywne oczekiwanie na alarmy, ale aktywne szukanie śladów ataków.

Zrozumienie normalnego zachowania

Kluczowym elementem threat huntingu jest zrozumienie, jak normalnie zachowuje się nasz komputer i sieć. To umożliwia wykrycie nietypowych zachowań, które mogą wskazywać na potencjalne zagrożenia.

Analiza danych i logów

Przeszukiwanie logów systemowych, zdarzeń sieciowych i innych danych jest często niezbędne do wykrycia zagrożeń. Analiza tych danych pozwala na zidentyfikowanie niepokojących wzorców.

Koordynacja działań z innymi narzędziami

Threat hunting nie jest izolowaną praktyką. Współpracuje z innymi narzędziami oraz procedurami z zakresu bezpieczeństwa, takimi jak antywirusy czy systemy detekcji intruzów.

Reagowanie na wykryte zagrożenia

Kiedy zostaną zidentyfikowane potencjalne zagrożenia, należy podjąć odpowiednie kroki w celu ich zneutralizowania i zminimalizowania szkód.

Dokumentacja i raportowanie

Ważne jest prowadzenie dokładnej dokumentacji dotyczącej przeszukiwania i wyników. To ułatwia późniejszą analizę i doskonalenie procedur.

Ciągłe doskonalenie

Threat hunting to proces ciągły, który wymaga doskonalenia. W miarę jak zagrożenia ewoluują, trzeba dostosowywać procedury i strategie obronne.

Ten szybki przegląd procedur i zasad threat huntingu pomoże zrozumieć, jakie kroki ora podejście są kluczowe w aktywnym poszukiwaniu zagrożeń.

Jak Wybrać Narzędzia do Threat Huntingu?

Przykłady darmowych narzędzi do monitorowania komputera

Skuteczne monitorowanie komputera jest kluczowe w praktyce threat huntingu. Istnieje wiele darmowych narzędzi, które mogą pomóc w śledzeniu aktywności i wykrywaniu niebezpieczeństw.

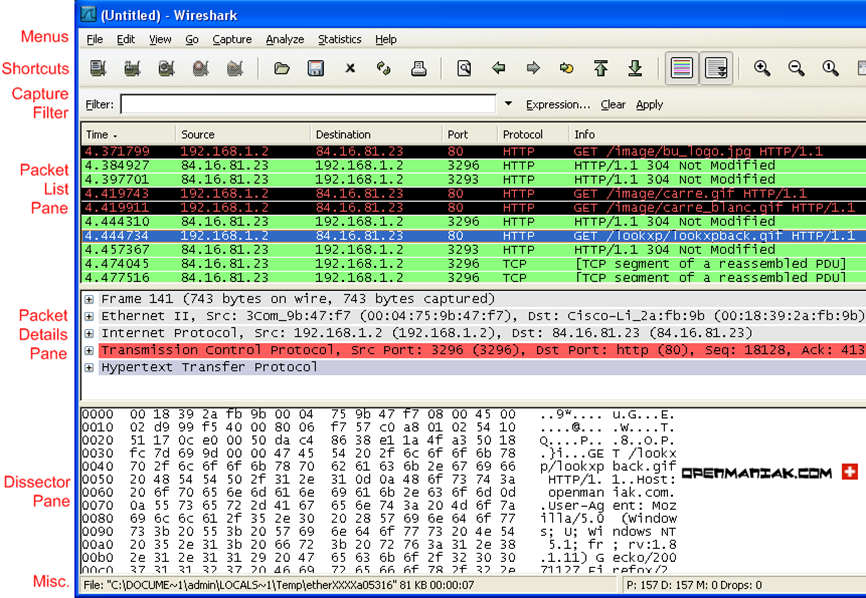

Wireshark

Wireshark to narzędzie do analizy ruchu sieciowego. Pozwala na przechwytywanie i analizę pakietów przesyłanych przez sieć. To idealne narzędzie do monitorowania ruchu sieciowego i wykrywania niepożądanej aktywności.

OSSEC

OSSEC to system detekcji intruzów, który monitoruje logi systemowe i zdarzenia na komputerze. To narzędzie umożliwia wykrywanie nietypowych zdarzeń i ataków na system.

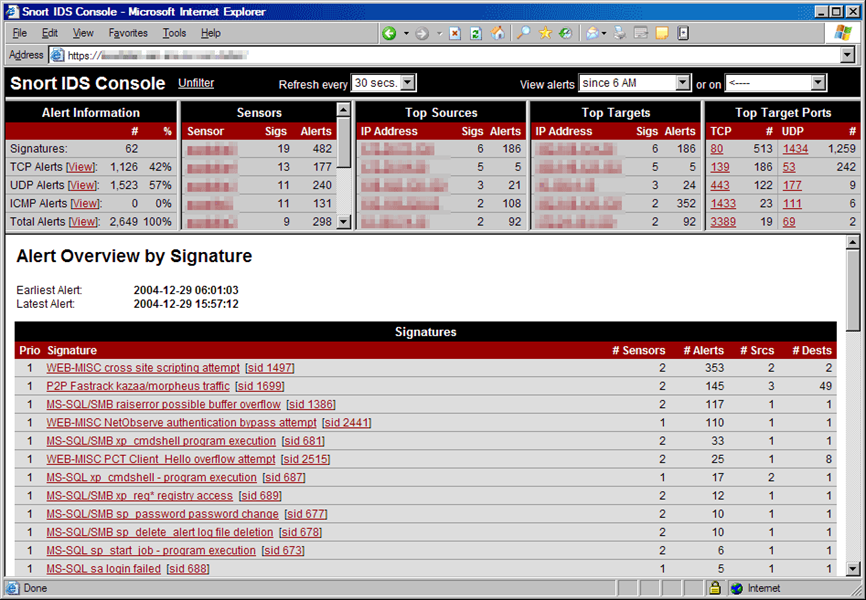

Snort

Snort to system wykrywania ataków sieciowych, który analizuje ruch sieciowy w poszukiwaniu znaków ataków.

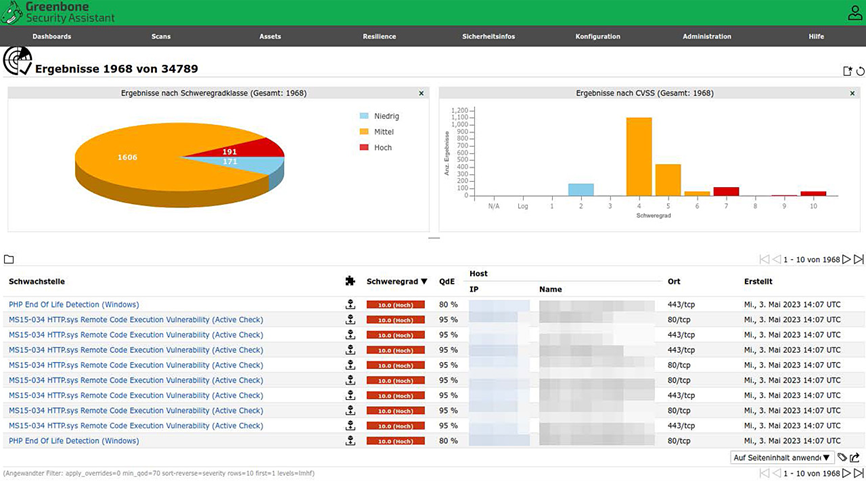

OpenVAS

OpenVAS to narzędzie do skanowania podatności w systemie. Pomaga w identyfikacji słabych punktów, które mogą być wykorzystane przez potencjalnych atakujących.

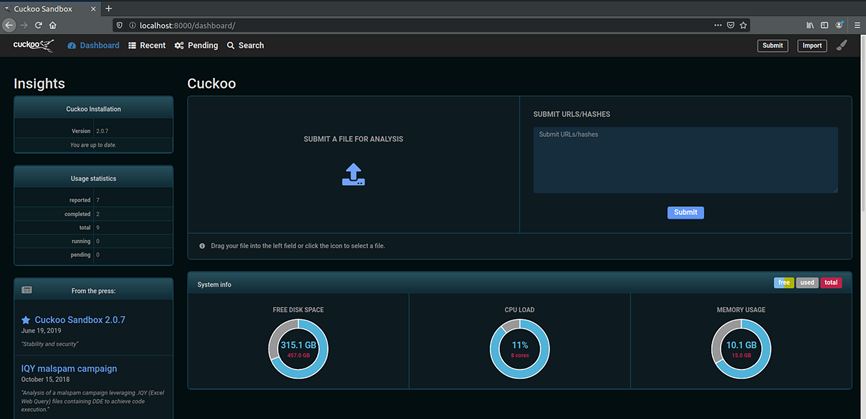

Cuckoo Sandbox

Cuckoo Sandbox to narzędzie do analizy podejrzanych plików. Pozwala na uruchamianie plików w izolowanym środowisku i monitorowanie ich zachowania, co pomaga w identyfikacji złośliwego oprogramowania.

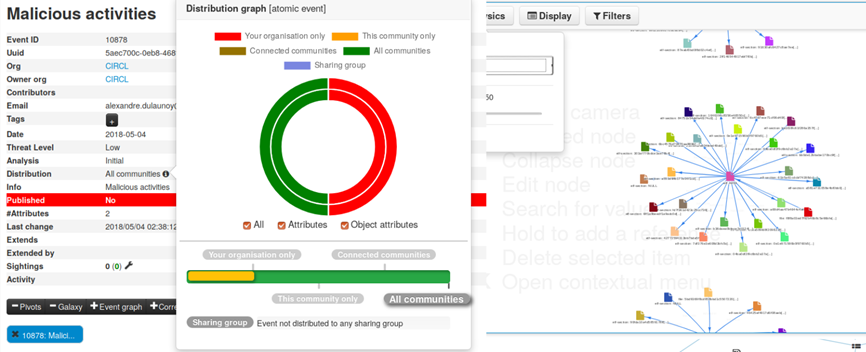

MISP (Malware Information Sharing Platform & Threat Sharing)

MISP to platforma do udostępniania informacji o zagrożeniach i malware. Pozwala na zbieranie, udostępnianie i analizowanie danych dotyczących zagrożeń, co może pomóc w szybkim reagowaniu na nowe ataki.

Te narzędzia są dostępne za darmo i mogą być użyte do monitorowania komputera oraz wykrywania zagrożeń. Wybór narzędzi zależy od konkretnej sytuacji i potrzeb, ale ich zastosowanie może znacznie zwiększyć skuteczność threat huntingu.

Podsumowanie – Threat Hunting

Działanie threat huntingu nie tylko pomaga w wykryciu zagrożeń, ale także w zapobieganiu im i dostosowaniu strategii obronnej do dynamicznie zmieniającego się środowiska cyberbezpieczeństwa. Jest to nieocenione narzędzie w rękach osób odpowiedzialnych za ochronę sieci, a także systemów przed atakami.

Chcesz wiedzieć więcej na temat bezpieczeństwa? Przeczytaj nasze artykuły lub weź udział w kursach!