Zanim przejdziemy do omawiania narzędzia Splunk, warto poświecić trochę czasu na przybliżenie kwestii związanych z narzędziami SIEM, do grupy których należy Splunk.

Narzędzia SIEM

Skrót SIEM oznacza Security Information and Event Management. Jest to grupa narzędzi używanych do zbierania, analizowania i raportowania danych związanych z bezpieczeństwem informatycznym w organizacji. SIEM umożliwia integrację różnych źródeł danych, takich jak logi systemowe, urządzenia sieciowe i aplikacje, co pozwala na kompleksową analizę zdarzeń i wykrywanie zagrożeń.

Narzędzia SIEM posiadają funkcjonalności monitorowania i wykrywania zagrożeń bezpieczeństwa w czasie rzeczywistym. Umożliwiają szybką reakcję na ataki i incydenty bezpieczeństwa. Mogą również automatycznie wykonywać pewne czynności w celu zminimalizowania wpływu incydentów na organizację. Czynności, o których wspominam to np. blokowanie ruchu sieciowego lub wdrożenie skryptów reakcji. Narzędzia SIEM oferują również funkcje raportowania i analizy, co pozwala na wyciąganie wniosków z wykrytych zagrożeń i podejmowanie odpowiednich działań w celu zwiększenia bezpieczeństwa organizacji. W ten sposób SIEM pomaga w ochronie przed atakami i minimalizacji ryzyka związanego z cyberbezpieczeństwem.

Co to jest Splunk?

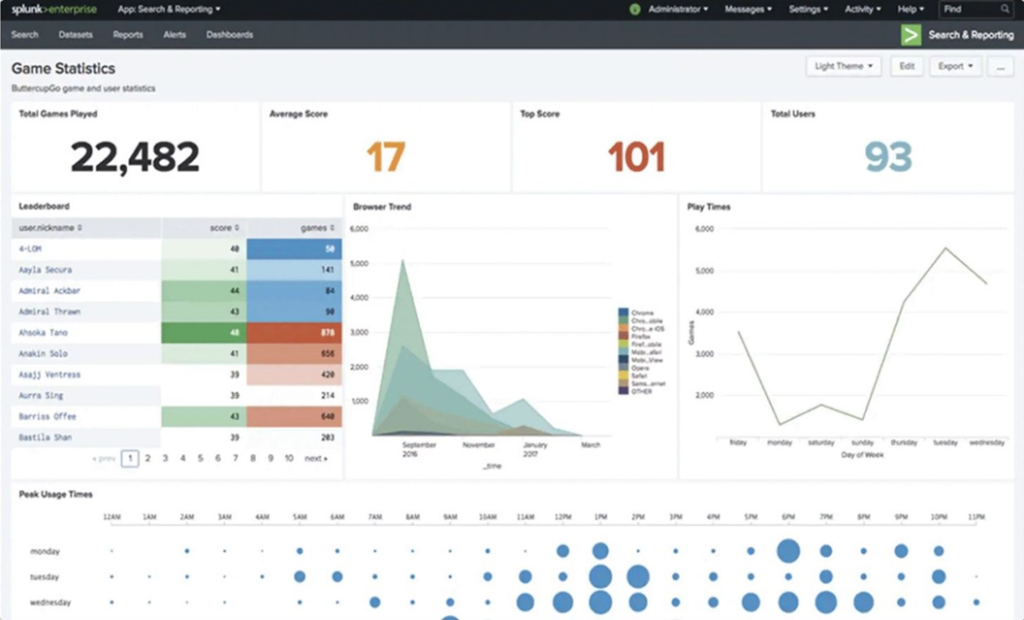

Jak wspomniałem powyżej Splunk to produkt SIEM, który indeksuje big data i monitoruje infrastrukturę sieci w czasie rzeczywistym. Umożliwia użytkownikom wykonywanie różnych operacji, takich jak proaktywna ocena, planowanie łagodzenia skutków oraz wykrywanie i reagowanie na incydenty. Narzędzie to zapewnia również pulpity wizualizacyjne, które pomagają monitorować dane i alerty. Splunk można wdrożyć zarówno jako urządzenie lokalne, jak i usługę opartą na chmurze.

Dzięki swojej elastyczności i skalowalności, Splunk może być stosowany w różnych sektorach i branżach, w tym w IT, bezpieczeństwie, marketingu i zarządzaniu biznesem. Umożliwia też integrację z innymi narzędziami, dzięki czemu można korzystać z różnych źródeł danych w jednym miejscu.

Komponenty Splunk

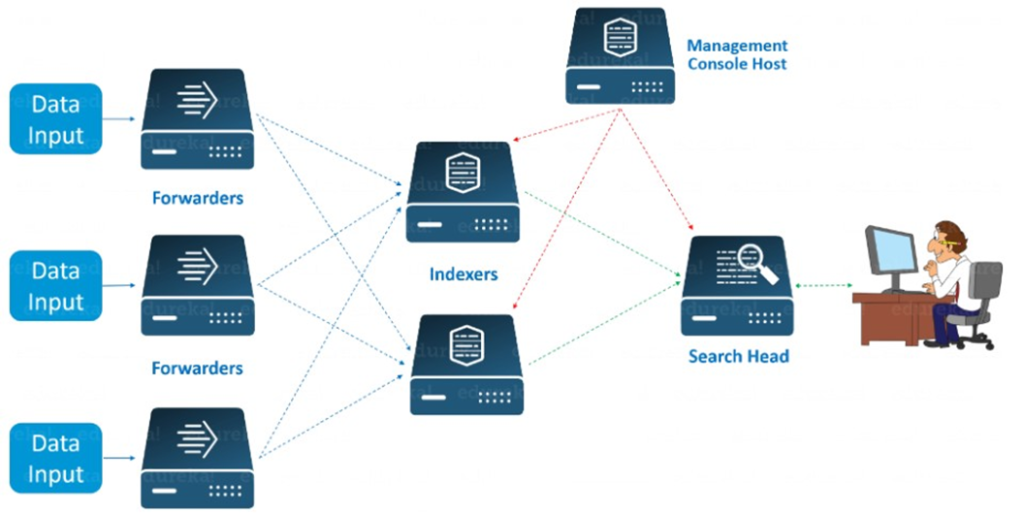

Składa się z trzech podstawowych elementów: głównego wyszukiwania, indeksatorów i forwarderów – usług „przesyłania dalej”.

Główne wyszukiwanie to podstawowy interfejs do wyszukiwania i uzyskiwania dostępu do danych. Jest to zazwyczaj główny serwer.

Indeksatory to elementy obsługujące logi, które są odbierane od usług „przesyłania dalej”. Następnie analizują i indeksują dane logów, aby umożliwić szybsze wyszukiwanie.

Forwardery to małe komponenty instalowane na zdalnych systemach i używane do zbierania oraz wysyłania danych do Splunk.

Struktura funkcjonowania Splunk

Krok 1 – Forwarder namierza dane, tworzy ich kopię i stabilizuje je, aby następnie przekazać je do Indeksatora. Klonowanie pomaga w tworzeniu duplikatów zdarzeń w źródłach danych. Jedną z zalet tworzenia duplikatów danych jest to, że nawet jeśli jakiś proces zostanie przerwany w trakcie stabilizacji, dane wciąż mogą zostać przeniesione do Indeksatora.

Krok 2 – Dane pozyskane Forwardera, zostają załadowane do Indeksatora, gdzie następnie są dzielone na kilka logicznych magazynów danych.

Krok 3 – Dane wewnątrz Indeksatora mogą być przeglądane a przejrzenie ich może zostać zaprogramowane. Wyniki pozyskane w taki sposób, są zespalane razem. Następnie są przekazywane do Search Head.

Można ustawić harmonogram wyszukiwań i zaprogramować powiadomienia dla możliwych wyników wyszukiwań. Powiadomienia będą aktywowane automatycznie, kiedy wydarzy się któryś z przewidzianych scenariuszy.

Krok 4 – Splunk Search Head zarządza funkcjami wyszukiwania i przekazuje żądania wyszukiwań we wskazane miejsca. Scala również wyniki przesyłane użytkownikowi. Search Head i dane mogą być pobierane z Interfejsu Sieciowego Splunk lub Splunk CLI. Interakcja ma miejsce w ramach połączenia REST API.

Pakiety w Splunk

Warto zapoznać się z dostępnymi pakietami w ramach Splunk.

Można pobrać z oficjalnej strony dewelopera. Narzędzie to zawiera rdzeń silnika o otwartym kodzie źródłowym, z którego można korzystać bezpłatnie. Należy jednak dodać, iż rozwiązania korporacyjne Splunk oparte są na płatnych abonamentach. Jest instalowany jako aplikacja na istniejącym serwerze.

Wersja darmowa i płatna

Darmowa wersja:

- Tylko jeden użytkownik może korzystać ze Splunk Free.

- Umożliwia użytkownikom indeksowanie do 500 MB danych dziennie.

- Zapewnia wsparcie społeczności Splunk.

- Nie obsługuje wyszukiwania rozproszonego.

- Nie oferuje opcji odzyskiwania po awarii w przypadku błędu systemu iawarii.

- Nie obejmuje rozwiązań i dodatków premium Splunk.

Wersja płatna (zwana enterprise):

- W przedsiębiorstwie Splunk można ustawić nieograniczoną liczbę użytkowników.

- Umożliwia użytkownikom indeksowanie nieograniczonej ilości danych.

- Zapewnia wsparcie standardowe lub premium.

- Obsługa wyszukiwania rozproszonego.

- Oferuje plan odzyskiwania po awarii.

- Służy do utrzymywania skalowalnej kolekcji wszystkich dzienników.

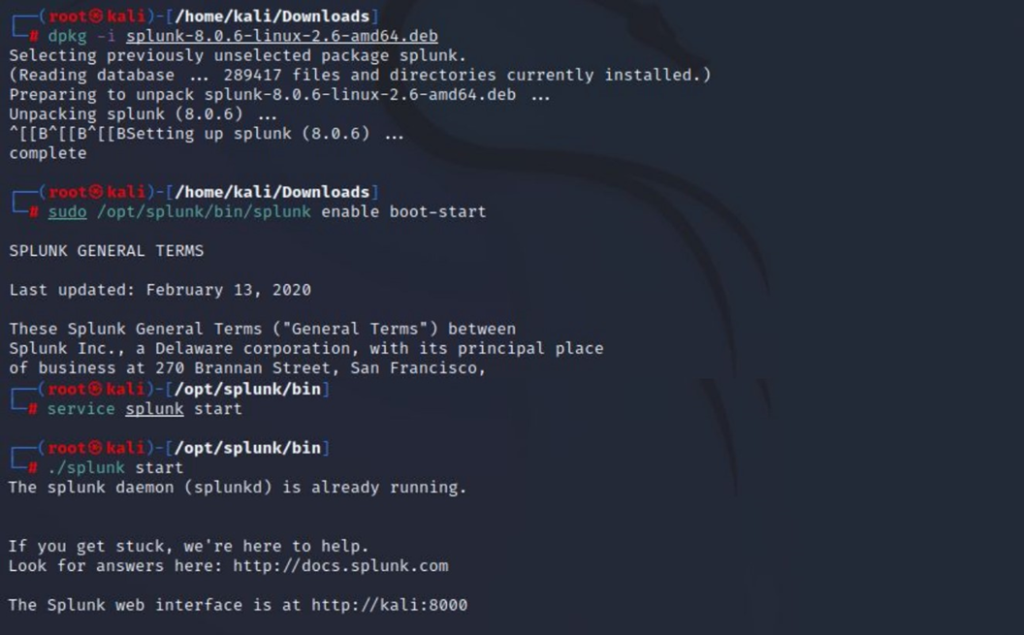

Instalacja na Kali Linux

Dla tych, którzy chcieliby praktycznie zapoznać się z narzędziem przedstawiam proces instalacji. Splunk można łatwo zainstalować na dowolnym systemie operacyjnym za pomocą odpowiedniego instalatora.

Następujące polecenie instaluje go w systemach operacyjnych opartych na Debianie:

dpkg -i <pobrany plik>.debDomyślna ścieżka instalacji Splunk to /opt/splunk

Po instalacji należy wykonać polecenie /opt/splunk/bin ./splunk start, aby skonfigurować Splunk i utworzyć konto administratora.

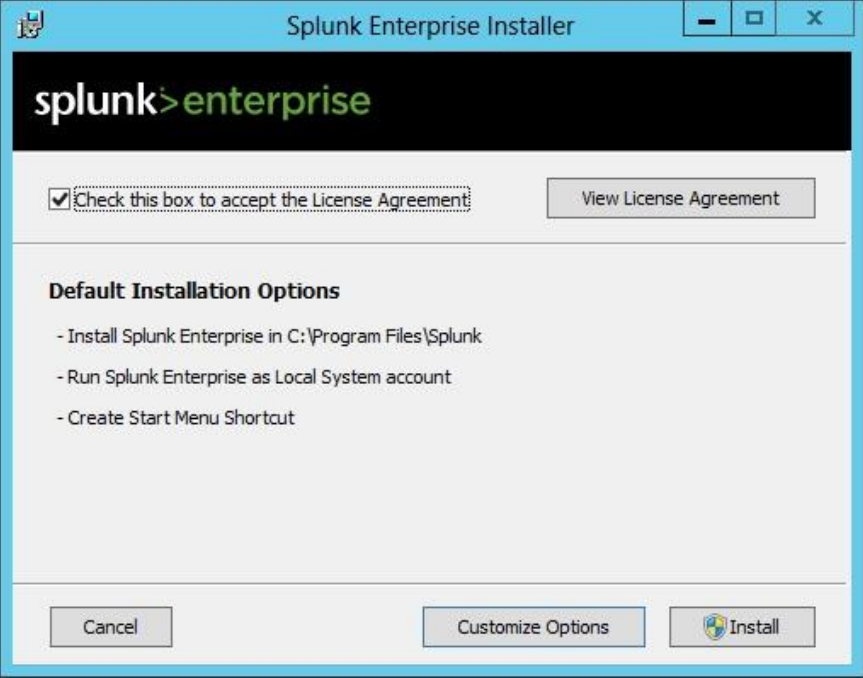

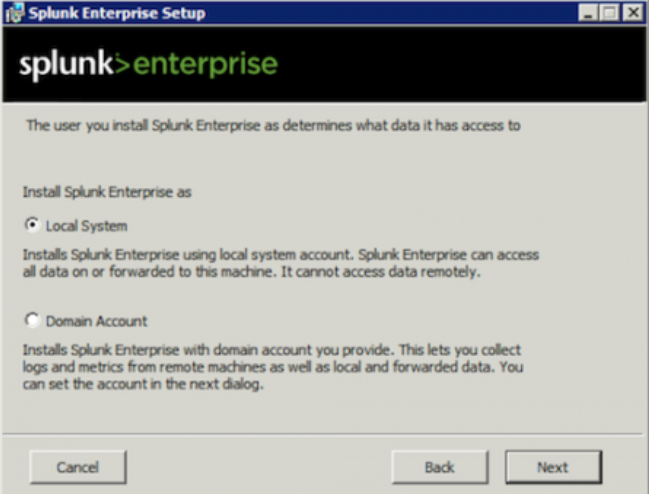

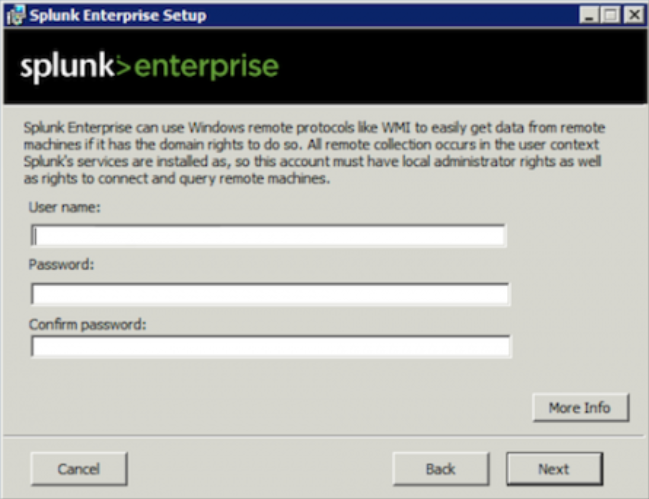

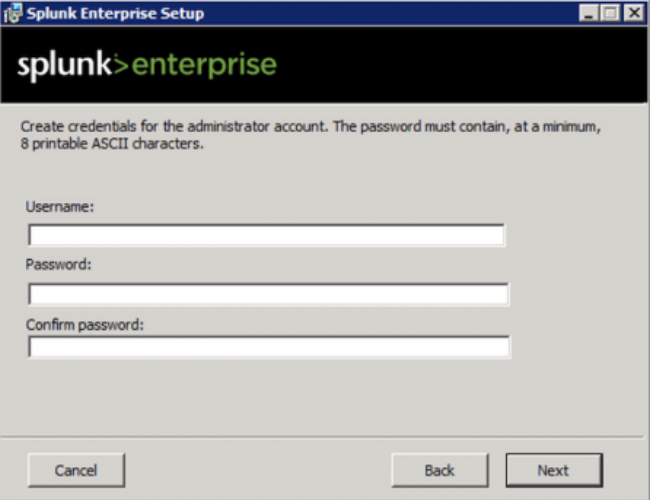

Instalacja na Windows

Instalacja Splunk na Windows jest bardzo podobna. Interfejs jest dostępny na localhost http://localhost:8000

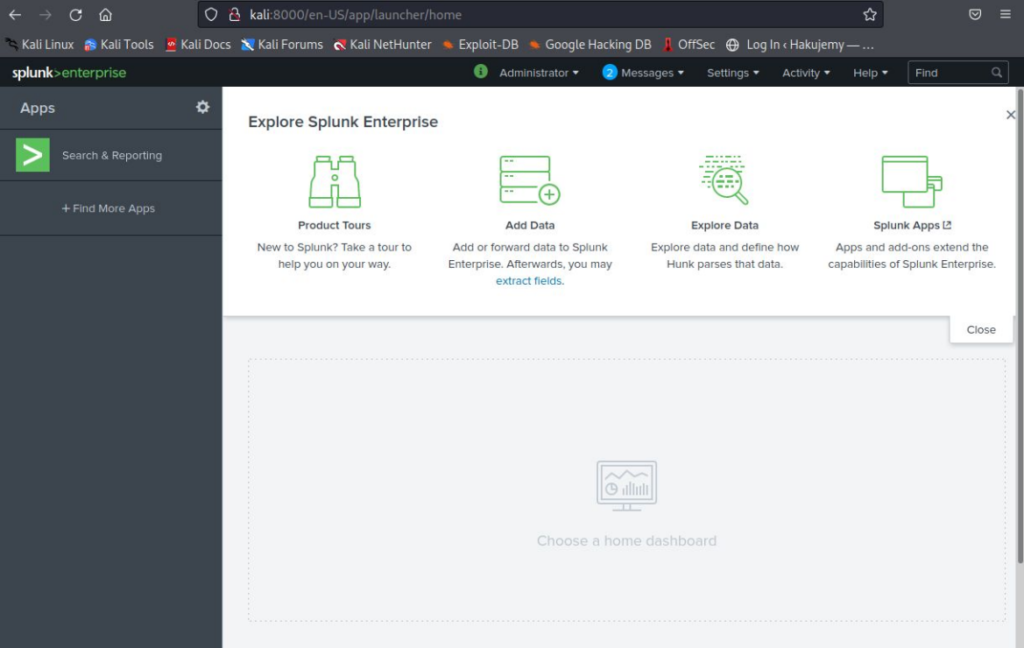

Interfejs Splunk

Po zainstalowaniu pulpit nawigacyjny Splunk jest dostępny na porcie 8000. Pulpit nawigacyjny zawiera górny pasek menu, który umożliwia użytkownikom nawigację między różnymi sekcjami interfejsu. Menu boczne zapewnia szybki dostęp do aplikacji. Panel centralny jest zarezerwowany dla pulpitów nawigacyjnych i wyświetlania danych dziennika.

Monitorowanie danych

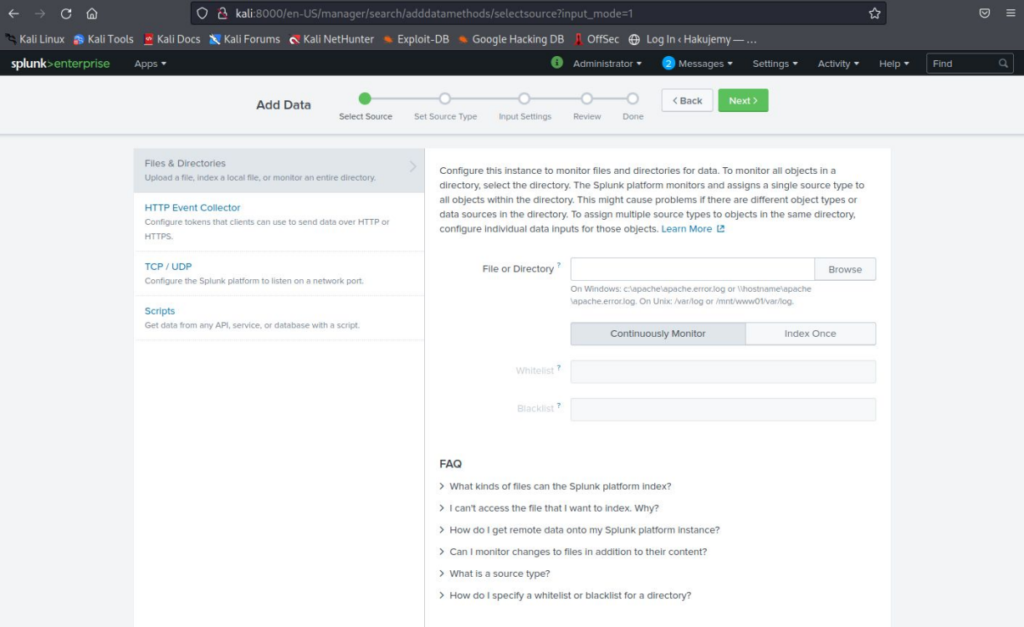

Podczas, gdy Splunk otrzymuje dane od swoich spedytorów, użytkownicy mogą również przesyłać pliki dziennika, które platforma może wykorzystać do monitorowania systemu hosta.

Użytkownicy mogą określić, a także przesłać pliki danych na platformę Splunk w ramach jednorazowej procedury. Może on również stale monitorować dane generowane przez hosta, na którym go zainstalowano.

Źródła danych można zdefiniować, uruchamiając kreatora konfiguracji, który można znaleźć w obszarze Settings > Add Data.

Uniwersalny forwarder

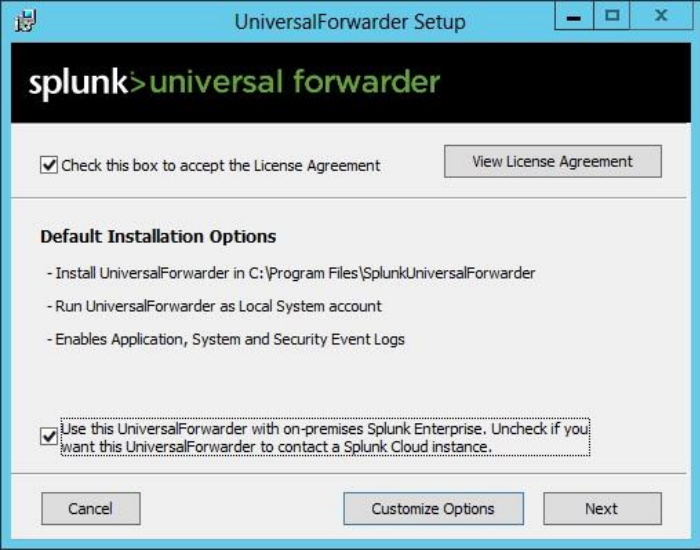

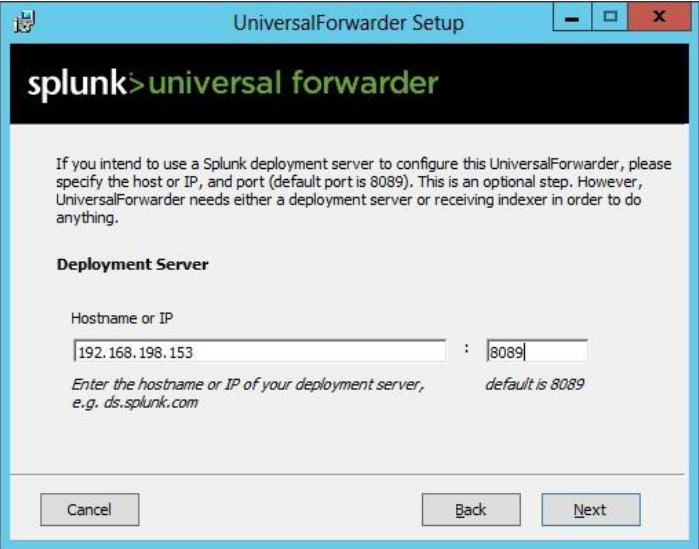

Proces instalacji Splunk Universal Forwarder jest podobny do zwykłego wystąpienia Splunk. Podczas instalacji forwardery proszą użytkownika o określenie, jakie dane mają być gromadzone, oraz o podanie poświadczeń w celu zebrania wymaganych danych.

Ważne jest, aby sprawdzić, czy porty odbierające w headerze wyszukiwania lub indeksatorze są otwarte. Podczas instalacji użytkownicy mogą wybrać niestandardowe opcje, aby określić typ danych, które chcą monitorować.

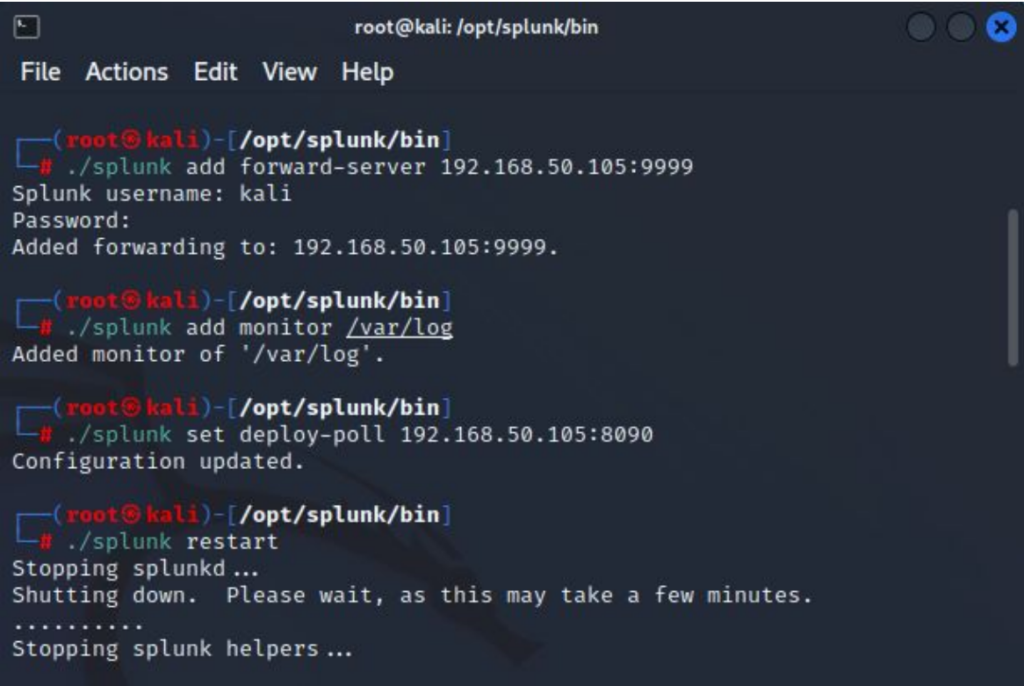

Splunk forwarder w CLI

Aby włączyć usługę Forward, należy wykonać polecenia:

./splunk service start

./splunk startKomenda do konfiguracji serwera indeksującego to:

splunk add forwarder-server [IP]:[Port]Użytkownicy mogą określić serwer wdrażania i dane do monitorowania za pomocą poleceń:

splunk monitor [dane]

splunk set deploy-poll [IP]:[Port]Zarządzanie Forwarderami

Po pomyślnym dodaniu przekierowania powinny pojawić się w sekcji Hosty w sekcji Search & Reporting pod Data Summary.

Jeśli usługi przesyłania dalej zostały dodane do wdrożenia do puli, pojawią się również w obszarze Settings > Forwarder Management.

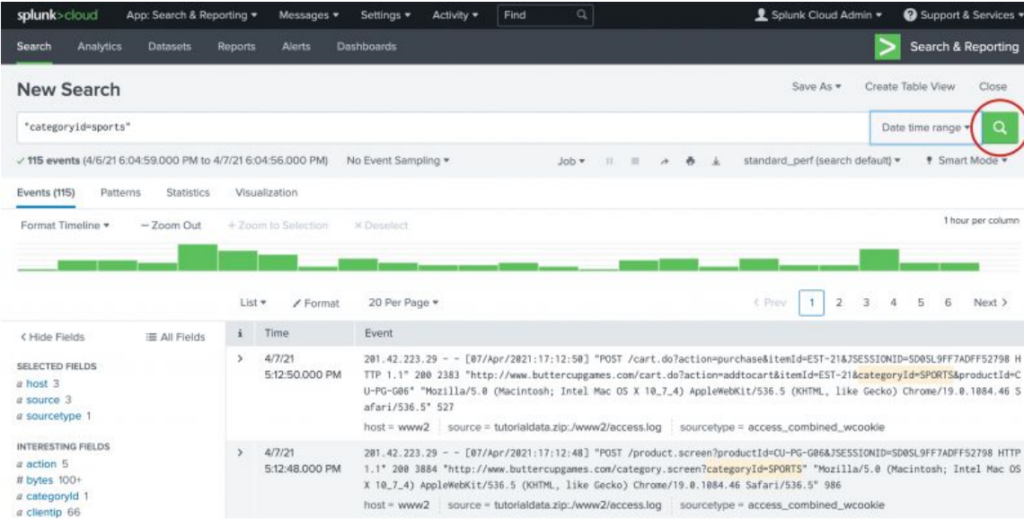

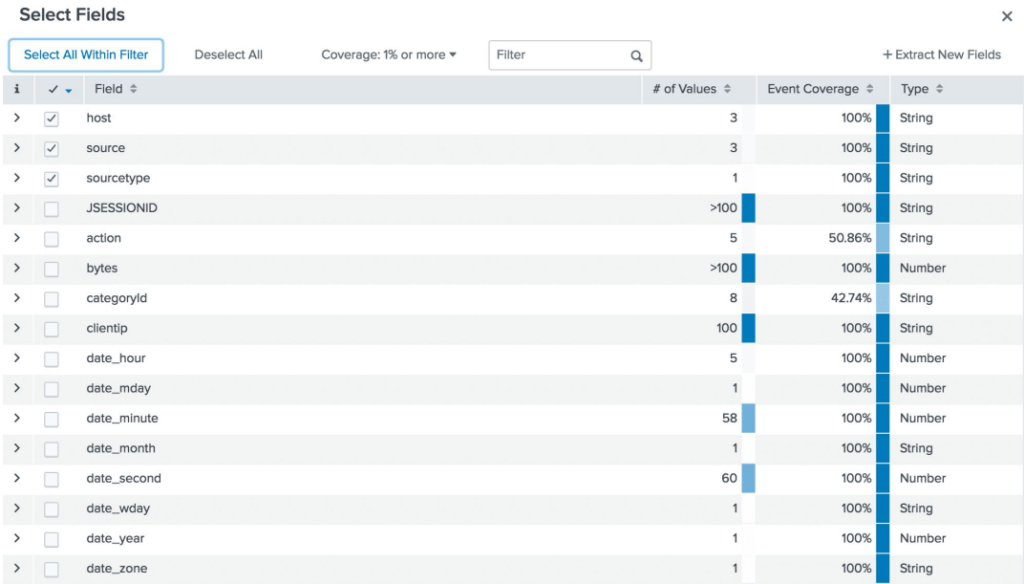

Wyszukiwanie danych

Zaimportowane dane można sprawdzić za pomocą aplikacji Search & Reporting w Splunk. Główną cechą wyświetlacza aplikacji jest pole wyszukiwania. W polu wyszukiwania można wprowadzać zapytania, aby znaleźć identyczne pola w otrzymanych zdarzeniach dziennika/logach. Zapytanie może zawierać zarówno operatory logiczne, jak i wyrażenie regularne.

Każdy log można dokładniej przeanalizować, sprawdzając pola loga. Domyślnie Splunk podświetla pola hosta, źródła i typu źródła, ponieważ uważa się je za najważniejsze podczas wyszukiwania danych. Te pola mogą służyć do bardziej wydajnego sortowania, filtrowania, a także indeksowania różnych dzienników.

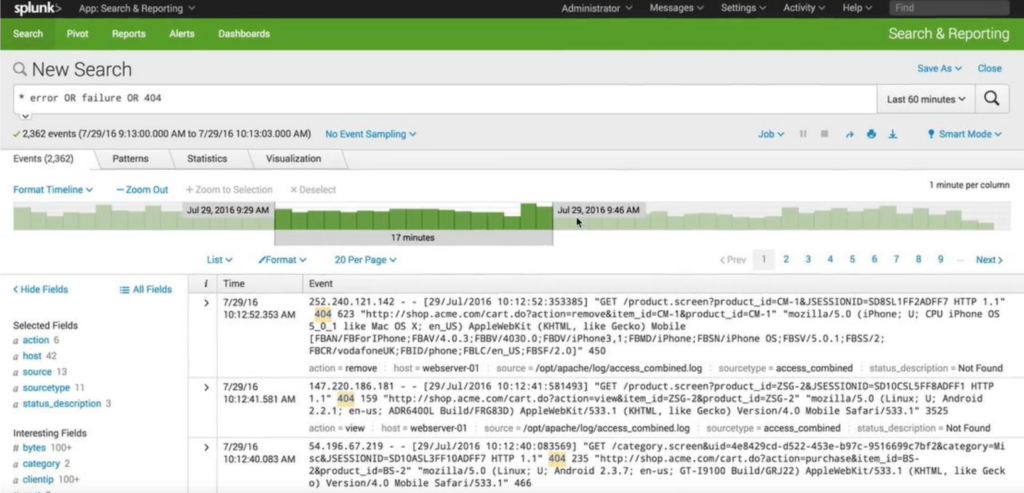

Filtrowanie wyników

Filtr pozwala na szybkie przeszukanie w logach informacji zawierającej error, failure albo błąd 404.

Tworzenie alarmów

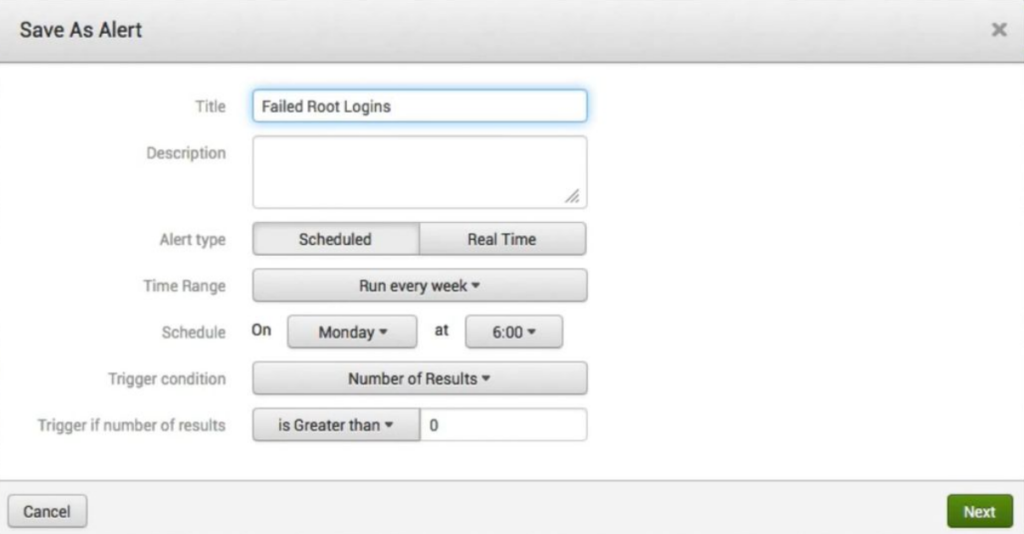

Zapytania wyszukiwania można skonfigurować tak, aby generowały alerty za każdym razem, gdy pobierają nowe wyniki. Konfiguracja odbywa się poprzez kliknięcie Zapisz jako nad polem wyszukiwania. Splunk prosi użytkowników o określenie, kiedy należy sprawdzić nowe wyniki zapytania, a także o ustawienie dodatkowych parametrów alertów.

Przeglądanie alarmów

Wyzwolone alarmy można wyświetlić w obszarze Activity > Triggered Alerts. Każdy alert działa jak filtr dla wyników wyszukiwania.

Oprócz wyświetlania listy wyzwolonych alertów, Splunk można również skonfigurować tak, aby używał akcji alertów webhook lub wysyłał powiadomienia o alertach poprzez email.

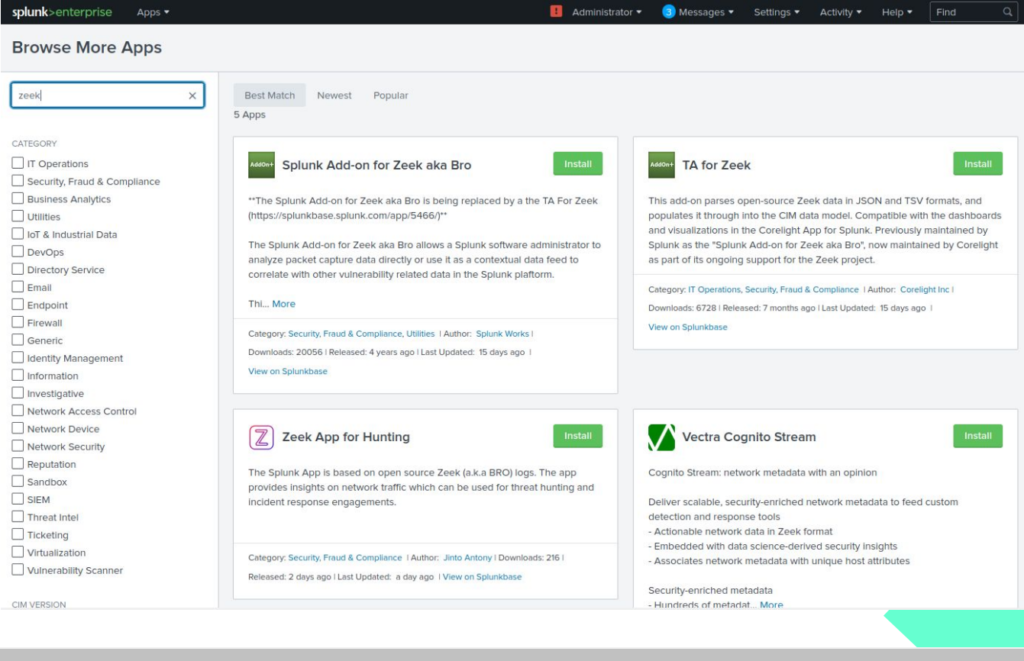

Funkcjonalność Splunk można rozszerzyć za pomocą różnych aplikacji Splunk. Aplikacje oferują ulepszone możliwości analizowania, a także indeksowania dzienników oraz obsługują logi tworzone przez różne narzędzia. Umożliwiają użytkownikom analizowanie logów ochrony punktów końcowych pod kątem złośliwego oprogramowania.

Aplikacje zapewniają również ulepszone wizualizacje cyberataków dla różnych narzędzi, takich jak systemy IPS.

Monitoring

Konsola Monitoringu Splunk zapewnia przegląd obciążenia, a także statusu serwera. Konsola monitorowania jest dostępna poprzez:

Settings > Monitoring Console.

W konsoli można wybrać karty, aby wyświetlić wykresy danych pogrupowane w różne kategorie, takie jak indeksowanie, wyszukiwania i przekazywanie.

Podsumowanie

Splunk to potężne narzędzie analizujące dane dziennika, które sprawia, że dostęp do danych dziennika, a także ich analiza przebiegają szybko oraz nie jest skomplikowana. Dzieje się tak dzięki zaawansowanej technologii, która kryje się za tym narzędziem. Oprogramowanie może pracować w zróżnicowanych środowiskach IT, a także skutecznie analizować dane wygenerowane maszynowo, ustrukturyzowane lub nie, kompleksowe i wielowersowe, rozbijając je na mniejsze jednostki i szybko dostarczając odpowiedzi.

Nie wszystkie systemy SIEM są sobie równe. Najlepiej pokazują to mocno widoczne różnice pomiędzy tradycyjnym a nowoczesnym SIEM – opartym na dogłębnej analizie. Dziś właśnie platformy SIEM oparte na analizie wydają się być najbardziej przyszłościowym rozwiązaniem na rynku. Te nowoczesne rozwiązania bezpieczeństwa świetnie nadają się do wykrywania, a także usuwania zagrożeń, ostrzegania, raportowania zgodności.

Splunk to jedno z wiodących narzędzi SIEM na rynku, charakteryzujące się bardzo dużą elastycznością, a także możliwościami konfiguracji, co pozwala na dopasowanie narzędzia do różnych potrzeb organizacji. Oferuje również potężne narzędzia do wizualizacji i analizy danych, co ułatwia zrozumienie złożonych zależności między różnymi danymi oraz na tworzenie alertów i powiadomień w czasie rzeczywistym, co umożliwia szybką reakcję na ważne zdarzenia. Jednakże, jest narzędziem kosztownym w stosunku do innych narzędzi SIEM, a także ma bardziej skomplikowany interfejs, który wymaga pewnej wiedzy technicznej, co może zniechęcić niektórych użytkowników.

To bardzo zaawansowane narzędzie SIEM, które oferuje dużą elastyczność, a także potężne możliwości analizy danych. Pomimo kosztów i skomplikowanego interfejsu, Pozostaje jednym z wiodących narzędzi SIEM na rynku, z powodu swojej niezrównanej funkcjonalności i możliwości dopasowania do potrzeb organizacji.

Chcesz wiedzieć więcej na temat bezpieczeństwa? Sprawdź nasz kurs! Zapraszamy także do przeczytania naszych wpisów blogowych z zakresu bezpieczeństwa.